原文链接:重生之我是赏金猎人(二)-无脑挖掘某SRC测试系统Getshell

0x00 前言

最近没怎么做Bugbounty,分享一个前一阵的简单案例,供BugBonuty新手同学拓宽思路。

0x01 挖掘详情 在某src挖掘过程中,本人对其ssl证书信息进行了搜集,并通过其ssl证书整理出了其资产所在的IP段,C段资产进行收集后,使用httpx+ffuf+shell脚本进行了批量目录扫描。 查看目录扫描结果后,发现了一个有趣的文件 http://36.*.*.*/upload_image.php 打开的时候页面一片空白

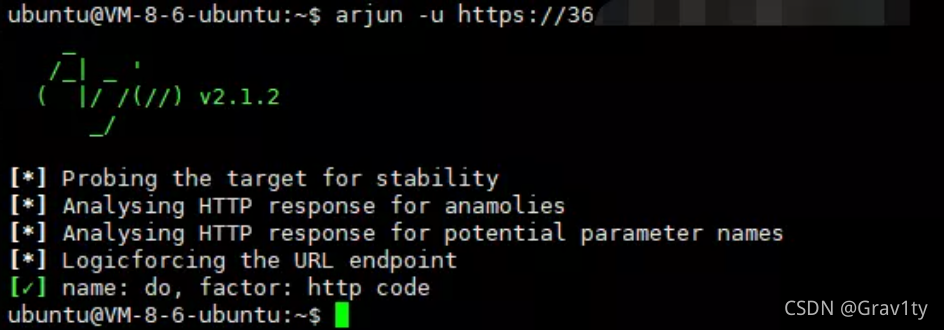

对于这种页面,毫无疑问,要对参数进行FUZZ 使用arjun工具对其参数进行fuzz,发现了一个参数字段为do

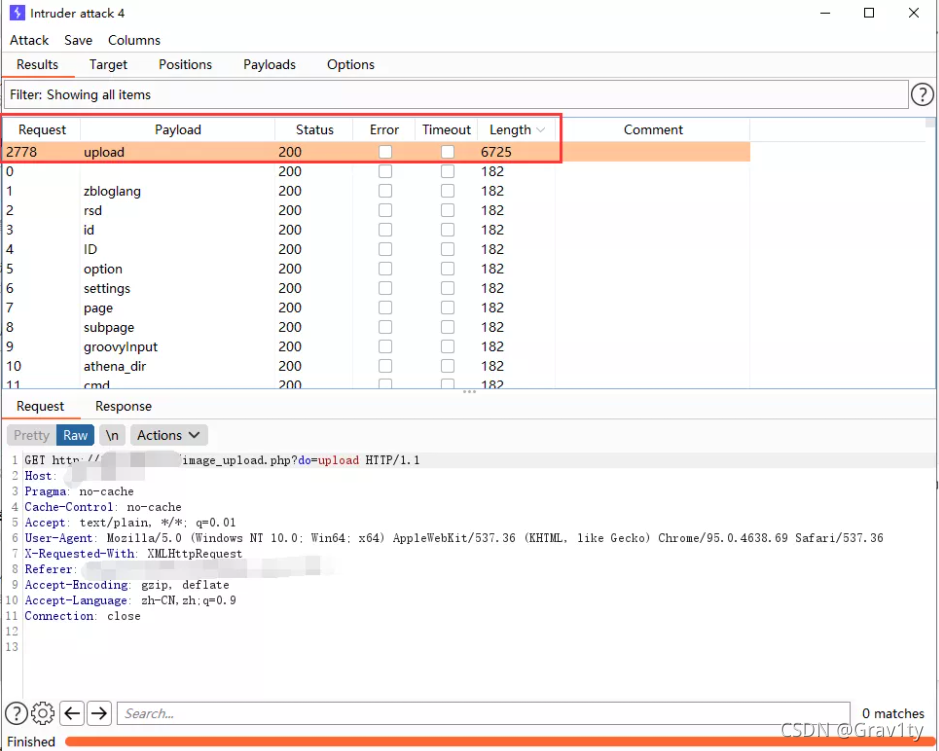

随后在burpsuite中对do的参数值进行fuzz 成功fuzz出一个do的参数值,upload

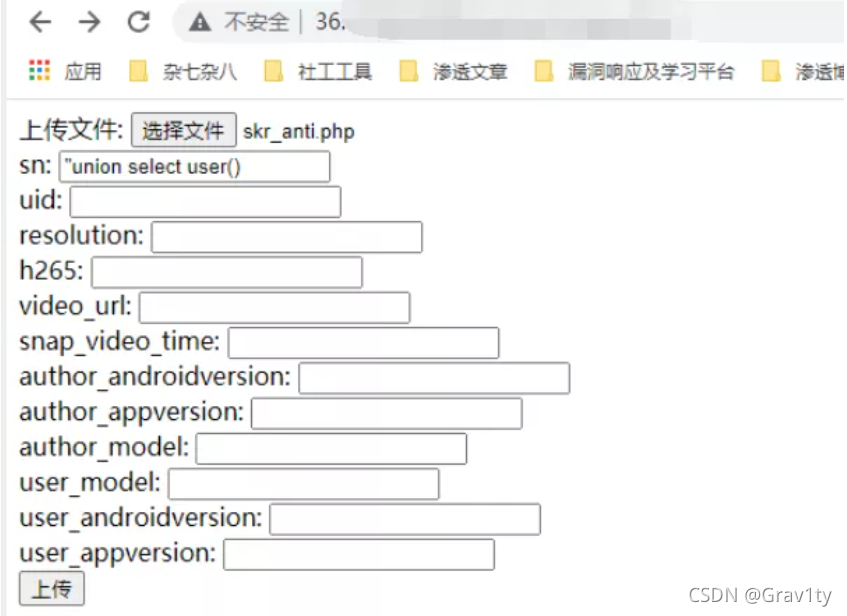

构造url https://36.*.*.*/upload_image.php?do=upload,成功出现上传表单,我们上传一个webshell名为skr_anti.php

选择我们的webshell直接上传,页面一片空白

上传后fuzz上传路径 http://36.*.*.*/upload --------> 403 继续fuzz http://36.*.*.*/upload/images --------> 403 构造url https://36.*.*.*/upload/images/skr_anti.php

0x02 总结

我说这个漏洞有手就行,大家应该没意见吧 综合来说学习思路点如下:

|