本帖最后由 Grav1ty 于 2022-1-19 00:35 编辑

原文链接:代码审计:AKun Wallpaper实战分析

0x00 前言 萌新博主前一段时间一不小心发现了一个漏洞并获取了一个CVE编号,高兴了好一阵子。于是本萌新就想学习一下代码审计,挖一点CVE来玩一玩。最终选择了《代码审计——企业级Web代码安全架构》作为学习资料。学习一阵子后准备进行实战分析,于是就想起了自己多年前写的一个小破站。该网站功能较少,采用函数式编程,代码嵌套少,漏洞较多,十分适合代码审计入门。该网站的功能模块如下图所示: 0x01 网站部署 首先在mysql中创建一个名为searchimages的数据库 - <div align="left"></div>mysql -uroot -proot #此处实例账号和密码都为root

然后将网站根目录中的searchimages.sql导入该数据库中,网站后台的默认账号和密码是admin:admin - <div align="left"><font color="rgb(51, 51, 51)"><font face="-apple-system, BlinkMacSystemFont, " "=""><font style="font-size: 17px"></font></font></font></div>use searchimages

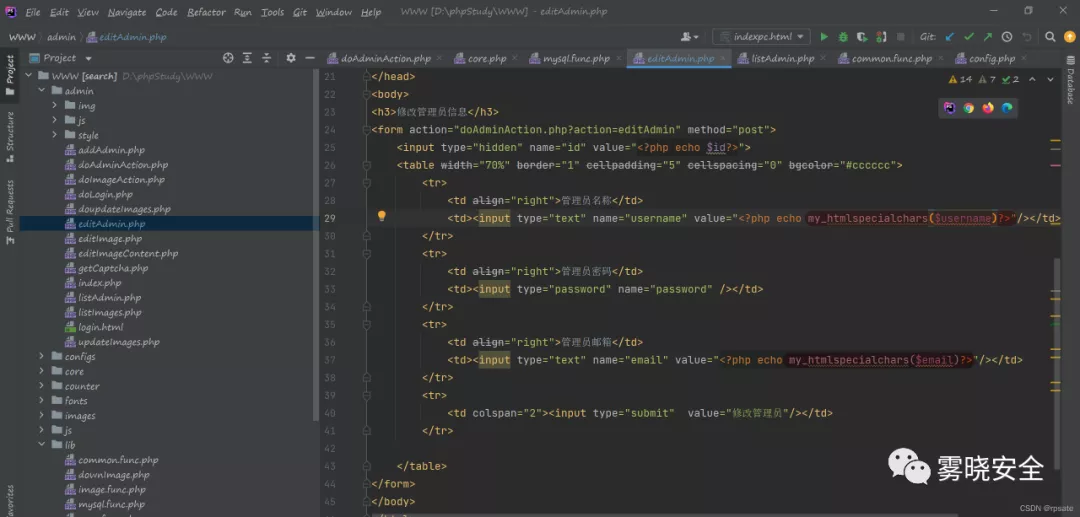

然后修改文件/configs/config.php中数据库账号和密码即可 0x02 漏洞分析 首先通过审计工具fortify自动审计,这个工具可以扫描出可能存在的漏洞代码,然后再进行人工分析。扫描后发现存在三十多个可能存在xss漏洞的代码。 如下图中第一个xss漏洞在jquery.3.3.1.js中,这个文件是调用的js库,暂时不用管。我们看到editAdmi.php的29行,这里直接将$username和$enail的变量输出来。我们看到窗口的左下方有数据流走向分析,点击中间Diagram按钮后会出现数据流的走向的图示。这可以直观的表示出数据从哪里来,中间经过了哪里,这样可以使我们更加快速的分析出代码中是否存在漏洞。

通过分析发现$username和$email直接从数据库中取出,未经处理直接输出在了页面上。这极有可能存在一个xss漏洞,接下来可以通过利用该漏洞来确认该处是否存在漏洞。 0x03 漏洞复现 下面我们来复现一下这个xss漏洞。登陆网站后台,在添加管理员页面的邮箱栏填写"/><script>alert(1)</script>//,账号和密码任意,然后点击添加管理员按钮。 点击刚刚添加账号后面的修改按钮就跳转到了editAdmin.php页面,然后就发现成功的弹出了一个提示框,这说明该处存在一个漏洞。

0x04 漏洞修复 书中提供了两种解决建议,分别为:特殊字符HTML实体转码,标签事件属性黑名单。黑名单的绕过方式多种多样,防范难度非常高,我们这里就采用特殊字符实体转码的方式,当然最好同时采用两种方法。 如果不转义单引号,在特殊的情况下是会存在xss漏洞的,所以我们可以自定义一个同时对特殊字符和单引号转义的函数。该网站的/lib/common.func.php文件被所有网页包含,可以在该页面中定义全局函数。 - function my_htmlspecialchars($str) {

- return htmlspecialchars($str, ENT_QUOTES);

- }

然后在每个数据输出点调用该函数即可,如下图所示。

然后我们刷新editAdmin.php页面,看到没有再次弹出提示框,而是在邮件输入框正常显示了全部的js代码。我们可以采用同样的方法可以修复其他xss漏洞。 0x05 漏洞分析 接下来看到editImage.php的32行, $imagePath也是从数据库中直接取出,并且未处理直接输出在页面上。我们以同样的方法复现该漏洞,但是没有成功!所以可能是该数据再写入数据库前已经处理了。 接下来我们分析一下$imagePath是如何进入数据库的,通过该变量名称得知该数据即图片的地址。我们看到douploadImages.php的72行,通过分析得出putImage函数是将图片的名称和地址写入数据库中。而图片的地址是通过时间戳生成唯一id,然后通过md5加密得到,所以这个数据源不可能存在恶意数据。所以通过分析得到该处不存在xss漏洞。 接下来分析editImages.php的36行,变量$imageName是图片的名字,我们刚刚看到这个数据在输入数据库的时候没有处理,所以该处存在xss漏洞,需要调用特殊字符HTML实体转码函数来处理该数据。我们可以用同样的方法修复其他xss漏洞。

|